WP

wordpress - wp_cron 计划但未触发

我正在尝试使用 wp_schedule_single_event 运行在用户操作时触发的后台脚本,虽然我已经确认事件正在安排中并且 wp_cron 认识到预定的时间已经过去,但它不会触发事件处理程序。更复杂的是,代码在我安装的本地 WP 上运行良好,但在我的服务器上什么也不做。 要安排事件,我正在使 ......

bugku渗透测试2 WP

bugku渗透测试2 WP 先fscan一段扫,无果 然后nmap扫全端口,无果 之后回到web端查看指纹,发现希望 发现这个有nday漏洞 <?php class Typecho_Feed { const RSS1 = 'RSS 1.0'; const RSS2 = 'RSS 2.0'; cons ......

春秋云镜已做题目のWP

春秋云境.com 春秋云境:CVE-2022-29464 靶标介绍: WSO2文件上传漏洞(CVE-2022-29464)是Orange Tsai发现的WSO2上的严重漏洞。该漏洞是一种未经身份验证的无限制任意文件上传,允许未经身份验证的攻击者通过上传恶意JSP文件在WSO2服务器上获得RCE。 首 ......

HackMyVM_Za1_wp

前言 靶机是由zacarx师傅制作 目前在HackMyVM平台上 靶机地址:https://hackmyvm.eu/machines/machine.php?vm=Za1 zacarx师傅的博客:www.zacarx.com zacarx师傅的B站:Zacarx zacarx师傅的公众号:Zacar ......

bugku渗透测试1 WP

渗透测试1 wp 利用fscan对主站进行扫描 flag1 flag2 在url中输入http://xxx/admin会跳转到登录页面,弱口令admin admin 提示/home flag3 在上传后缀这里添加php,点击立即提交 回到前台,点击php教程,点击运行预览 然后输入一句话木马,f12 ......

CTFSHOW 七夕杯 web wp

web签到 打开后发现可以进行命令执行操作,但是是无任何回显的,这里的话我们可以直接进行命令执行 payload:nl /*>1 方法二、 >hp >1.p\\ >d\>\\ >\ -\\ >e64\\ >bas\\ >7\|\\ >XSk\\ >Fsx\\ >dFV\\ >kX0\\ >bCg\\ ......

SICTF-ROUND2-wp

MISC [签到]Welcome SICTF{Welcome_to_SICTF2023_#Round2} PWN [签到]Shop 你听说过在C语言中的int型数据吗? 看描述怀疑整数溢出,选择序号那块没得溢出,买直接flag,肯定买-1个,溢出成功 flag:SICTF{b4d12fd3-d433 ......

tsctf-j2023 strange_code_runner e_order wp

strange_code_runner 程序功能 这是一个可以执行 shellcode 的小程序,三个选项依次是edit、load、run,运行一下简单了解一下这个可执行文件的功能: 1. edit code 2. load code 3. run code >>>1 >>>AAAAA >>>2 l ......

MoeCTF2023 wp--pwn篇

五、Pwn 1.Pwn 入门指北 CHALLENGE: Pwn 入门指北 DESCRIPTION: 建议:萌新朋友不要看完指北交上flag就扔掉!! Tips:本指北附件在“通知栏”内的“比赛客服群”中,请加群了解更多信息 2.test_nc CHALLENGE: test_nc DESCRIPTI ......

【wp】文件上传phar反序列化

题目 文件泄露,得到两个文件: index.php <!DOCTYPE html> <html> <head> <title>Just Upload!</title> <meta charset="UTF-8"> <style> .container { display: flex; flex-di ......

buu pwn wp(持续更新)

1、warmup_csaw_2016 main函数如下 __int64 __fastcall main(int a1, char **a2, char **a3) { char s[64]; // [rsp+0h] [rbp-80h] BYREF char v5[64]; // [rsp+40h] ......

羊城杯2023 部分pwn的wp

shellcode main函数: read两字节数据,看上去是填no或者ye,但是如果if里只是非ye就可以跳到sub_13a2函数 这段函数具体功能是读入最多17字节,然后判断这些字节是否是在79~95之间,也就是各种pop与push的机器码。在判断的时候有个if(!(v4-s)>>4),意思是 ......

SICTF-2023 #Round2-WP-Crypto | Misc

💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌💌 ......

SICTF2023 #Round 2 wp

Reverse [签到]PYC 电脑上的pycdc出问题了,就找个在线的 https://www.lddgo.net/string/pyc-compile-decompile print('SICTF{07e278e7-9d66-4d90-88fc-8bd61e490616}') Myobject ......

[羊城杯2023RE]WP

目录ReverseCSGOvm_woEz加密器Blast Reverse CSGO Go逆向静态不好看,考虑动调 在main_init有IsDebuggerPresent反调试,nop掉 看一眼findcrypt插件,识别到base64 看看main_main main__Cfunc_enc_abi ......

2023年陇剑杯 第二届 揽月组 部分wp

Hardwork 服务器开放了哪些端口 (队友做的) 服务器中根目录下的flag值是多少 (不会) 该webshell的连接密码是多少?(没找到) Server save (ak) 1. 黑客使用什么漏洞拿下的root权限 CVE-2022-22965 查看流量包,发现有shell.jsp 执行成功 ......

(2023羊城杯)ai和nia的交响曲wp

第二个框就不说了, 追踪第一个框的http流, 发现flag1.png 提取以后得到 通过观察, 可以得出规律, 每八行出现的横线是因为ascii数据按列写, 而ascii可见字符最高位恒为0, 所以首位肯定是黑像素 (诚挚邀请大家学python以外还要学一下matlab, 相对更方便。。) 解码后 ......

wordpress (WP_Query)使用方法大全

WP_Query 类是 WordPress 文章查询的核心,它的文章查询部分提供了很多可用参数,经过好几个版本的升级完善,让它越来越强大,本文就可以让你详细的了解所有查询参数和技巧。 作者 查询和某些作者(用户)有关的文章,可以使用 4 个参数: author(整数):用户 ID author_na ......

2023陇剑杯初赛wp

## 前言 **集训队Dozer队伍在第二届陇剑杯网络安全大赛中逐日组排名48,总排名为230名,成功晋级半决赛!** : pass def init(): pass def fun(): pass def encrypt1(): pass def encrypt2(): ......

NSSCTF 2nd WP

# NSSCTF 2nd WP ## MISC ### gift_in_qrcode ```python import qrcode from PIL import Image from random import randrange, getrandbits, seed import os imp ......

vulntarget-d-wp

# vulntarget-d ## 配置信息 | 系统 | ip | | | | | kali | 192.168.130.5 | | ubuntu 18 | ip1: 192.168.130.8 ip2: 10.0.10.1 | | win7 | 10.0.10.134 | ### 网卡修改 ub ......

2023NepCTF WP

# 2023NepCTF WP 真的超级紧张刺激的比赛!!有做不出题目夜不能寐的痛苦,也有冥思苦想之后的豁然开朗,第一次感受到了ctf比赛的乐趣所在。虽然最后的成绩停留在110,不过对于一个初出茅庐的萌新,已经很满足了;即使比赛结束后才做出三月七和最后放出的两个pwn题(挺气的,早知道不看万恶的lo ......

Nep2023的wp

# 0x00 闲言碎语 2023.8.14 记录11-13的紧张刺激。46名结赛。 非常高兴能够参加NepCTF2023,以一个初出茅庐的新人的身份参加。ctf的乐趣在于学习和探索,同时我也有想证明自己的成分。 连续两天的凌晨四点睡觉,让我体会着比赛的魅力。每当我纠结一道题(code是第一晚,陌生的 ......

NepCTF2023部分wp

# Reverse ### 九龙拉棺 ida打开,找到主函数,可以看出函数是通过线程池调用的。在输入的地方下断点,运行会直接退出。猜测有反调试,搜索字符串debug,有Isdebugpresent字符串,交叉引用下断点后并没有成功断下。这里提供一个思路。就是在所有调用exit的函数下断点。看看会断在 ......

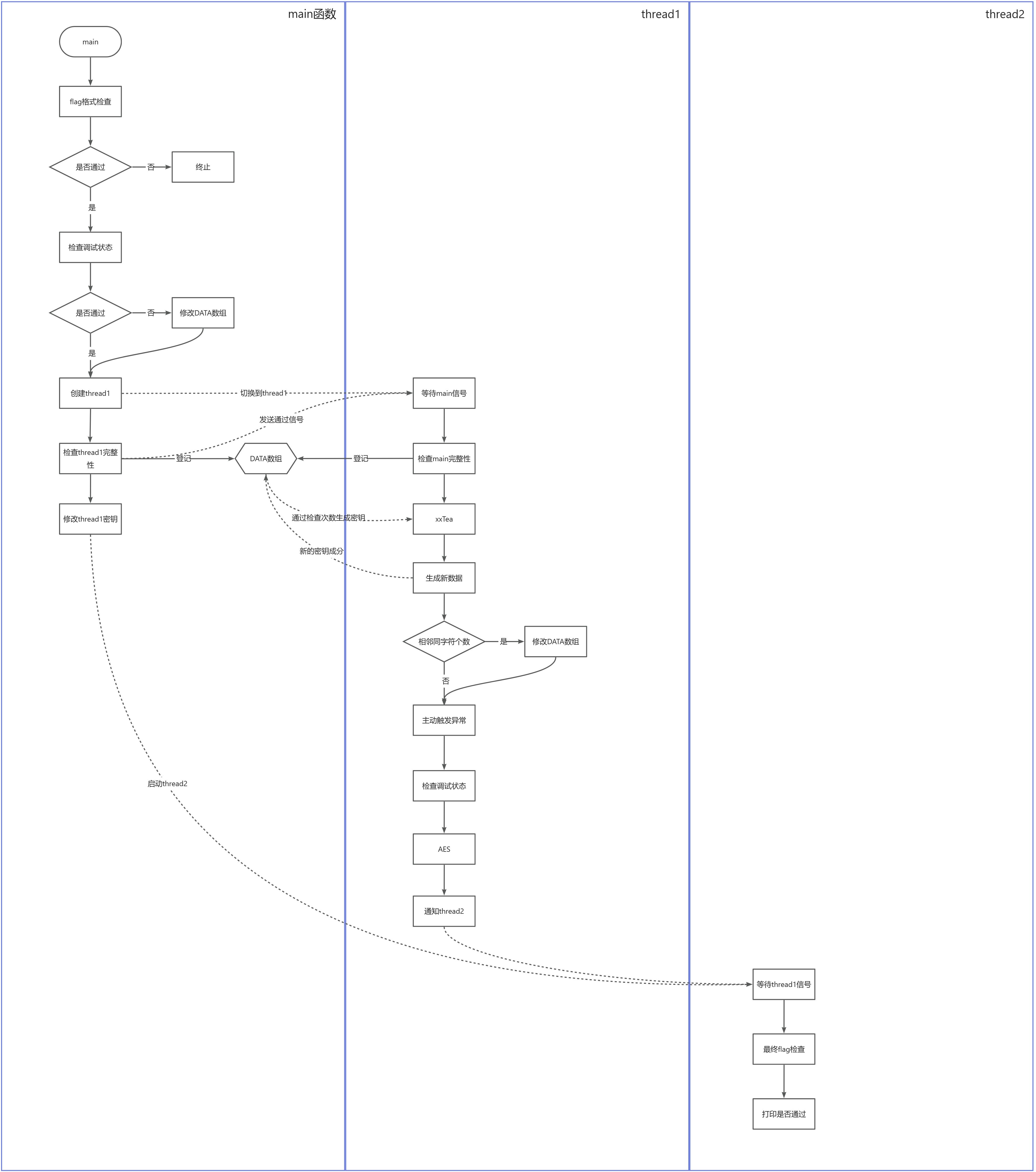

Nepctf2023 Review 出题思路及WP

# 原设计图  # Flag格式 NepCTF{%s} # 逻辑复原 ## mai ......

内存溢出后重启IIS后,附加到进程调试 ,找不到w3wp.exe进程。

打开IIS,右键浏览一下。这个时候附加到进程调试里的选项就有了! 本文来自博客园,作者:小二↑上酒,转载请注明原文链接:https://www.cnblogs.com/qh1688/p/7383925.html ......

*CTF 逆向wp

# Gogpt 看见是go语言,首先想到了golanghelper,但是这玩意不争气,一直报错,后来用了go_parser,真的香 ![](https://cdn.nlark.com/yuque/0/2023/png/28891820/1690634389413-6bdb046c-49fe-4f10 ......

vulnhub_DC_6_wp

# 前言 靶机地址:https://www.vulnhub.com/entry/dc-6,315/ 靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip 攻击机地址:192.168.20.135 # 靶机探测 `nmap -sn 192.168.20.0/2 ......