参考链接:https://www.freebuf.com/articles/web/372862.html

漏洞简介

漏洞复现

开启vulhub靶场环境,确保shiro正常运行

cd vulhub-master/shiro/CVE-2016-4437

docker-compose up -d

docker ps -a

docker logs 58a9 #58a9替换成你的容器名称{ 缺图 }

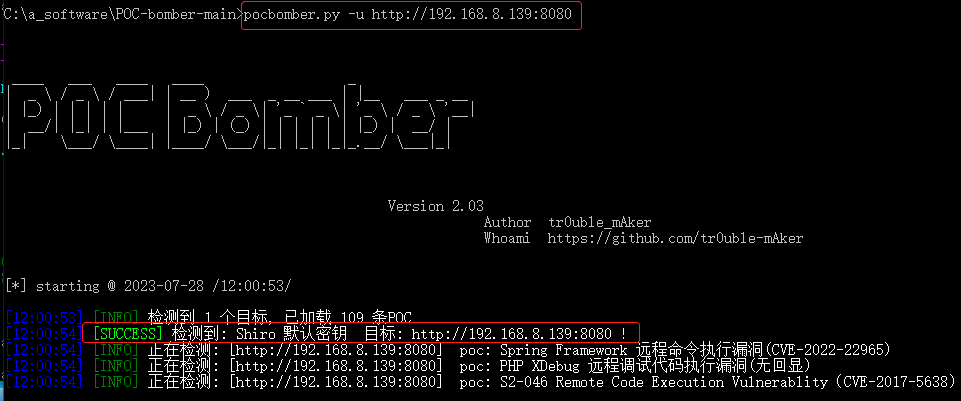

启动Poc-number.py快速打点工具,输入命令进行检测

pocbomber.py -u http://192.168.8.139:8080

检测出shiro框架,并成功爆破shiro密钥

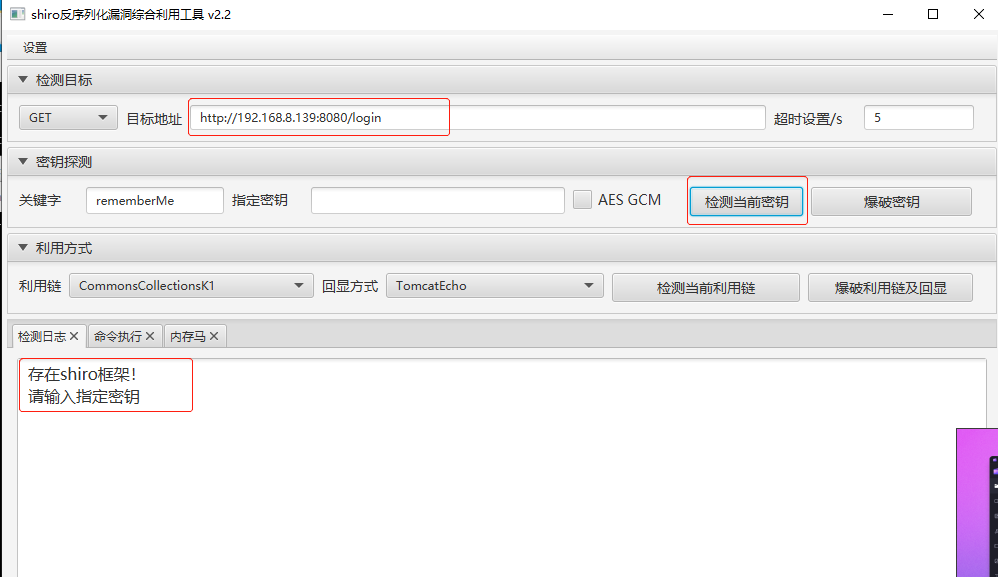

利用:开启shiro综合利用工具

输入目标地址,点击 检测当前密钥

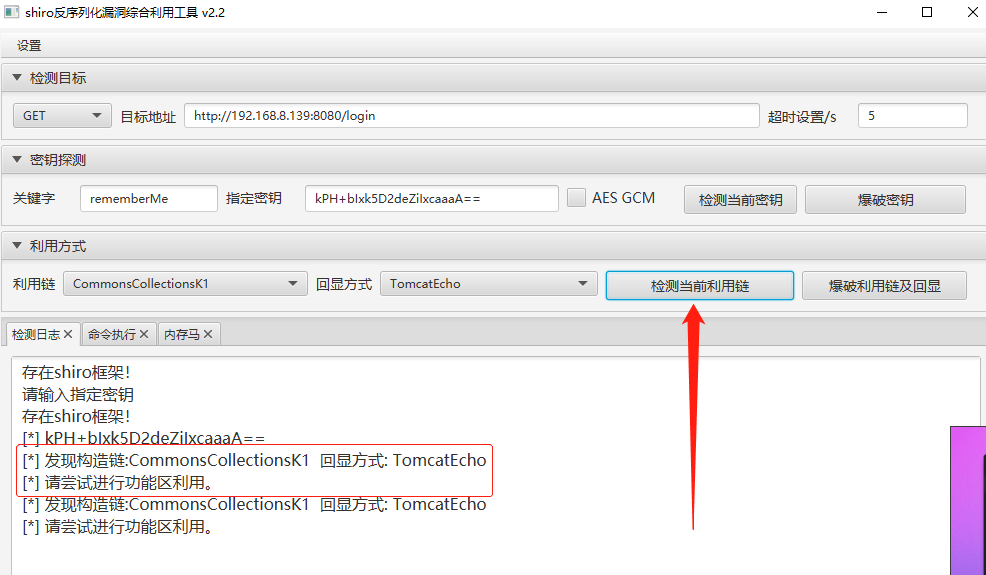

点击 爆破密钥,成功爆破密钥

点击 检测当前利用链

点击 命令执行,输入命令id,输入命令ls,成功输出结果

#手动检测:bp抓包识别指纹——.py脚本、dnslog外带检测漏洞——利用过程 { 详细 }