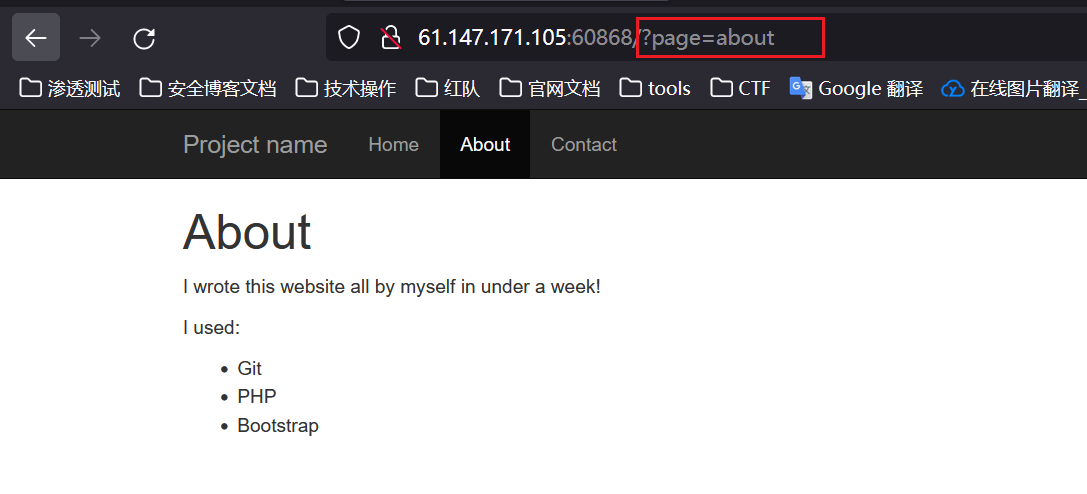

访问主页

经过发现page传参应该是一个文件包含页面,不过没有加后缀名,应该是在服务端会自动给我们加上

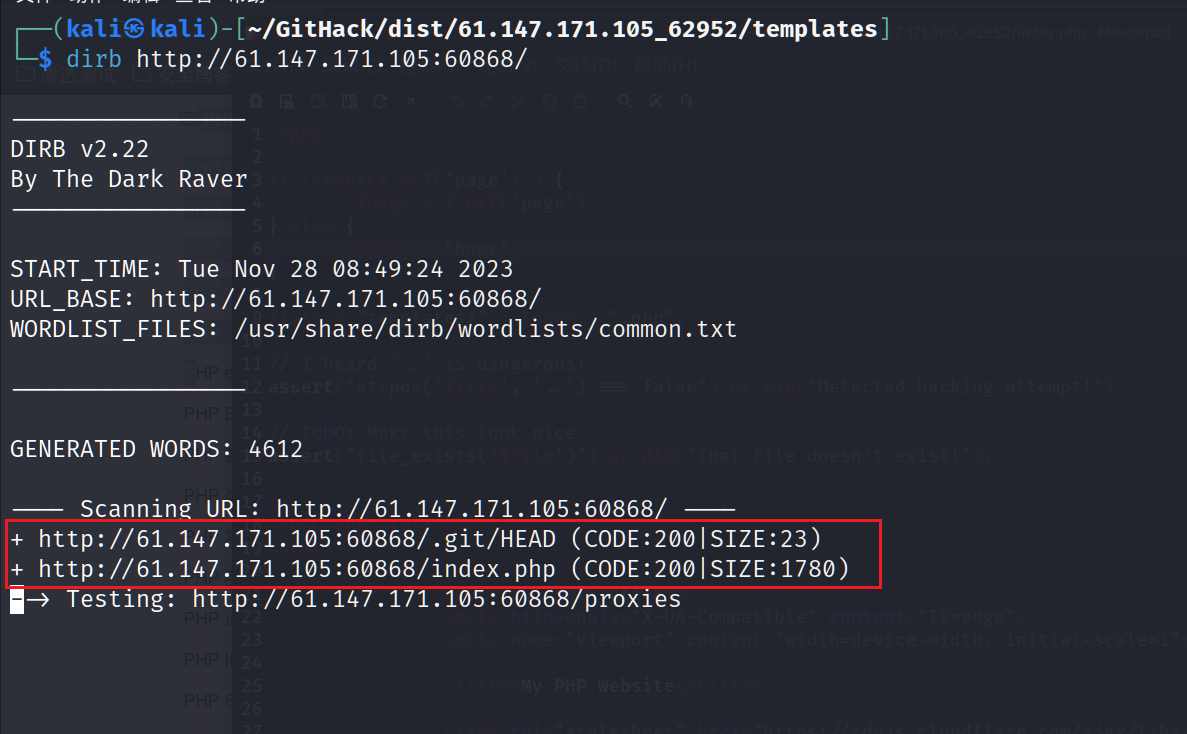

试了文件包含的data://协议,还有%00阶段没有成功,使用dirb进行目录爆破

得到.git目录,应该是.git泄露,使用GitHack获取

python2 GitHack.py http://61.147.171.105:60868/.git

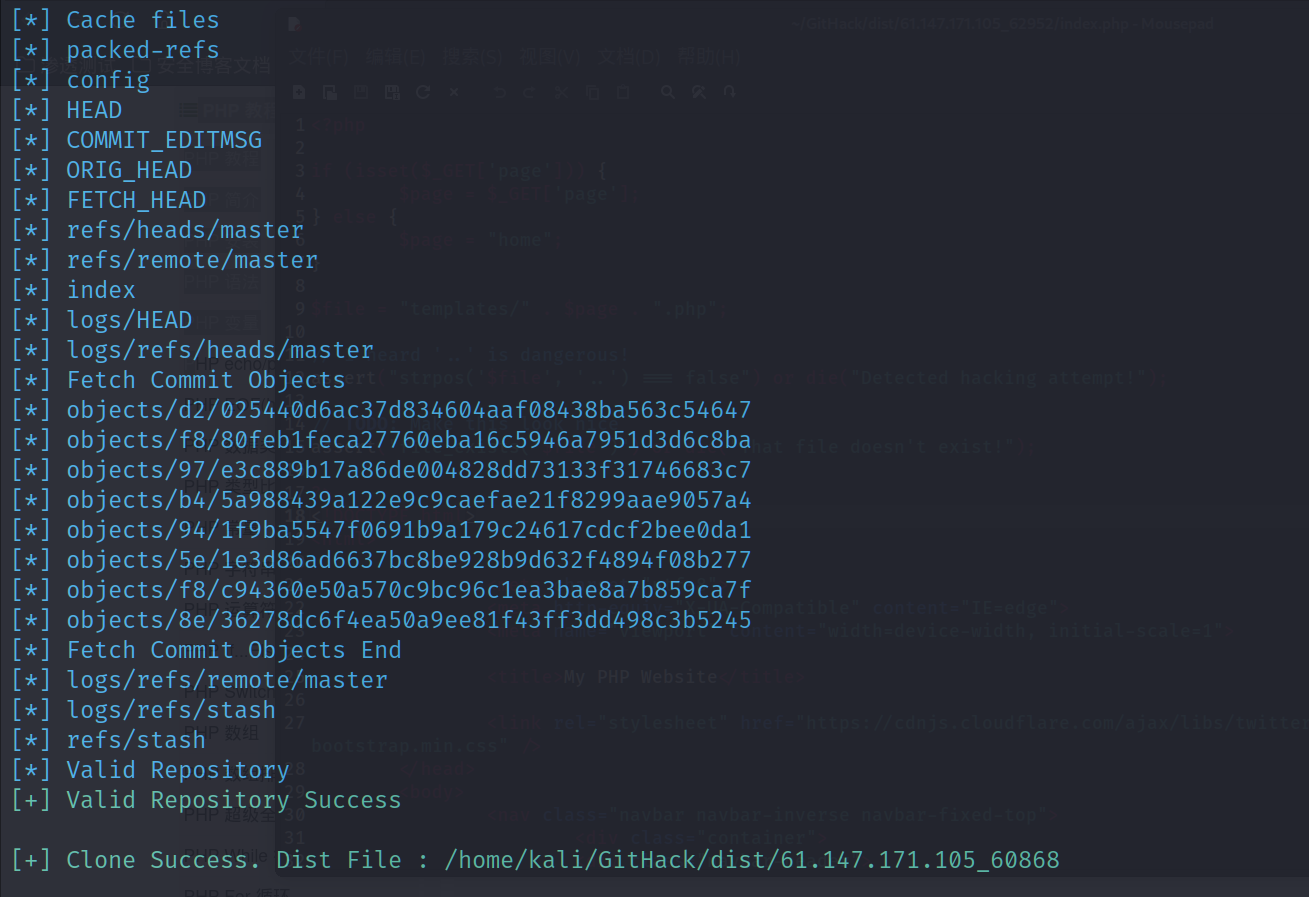

if (isset($_GET['page'])) {

$page = $_GET['page'];

} else {

$page = "home";

}

$file = "templates/" . $page . ".php";

// I heard '..' is dangerous!

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

// TODO: Make this look nice

assert("file_exists('$file')") or die("That file doesn't exist!");