靶场是基于vulhub的靶场 docker-compose up -d 启动靶场

并且漏洞环境是 thinkphp 5.0.23

现在验证漏洞

列出了当前目录文件

可以,验证完了,看到漏洞存在

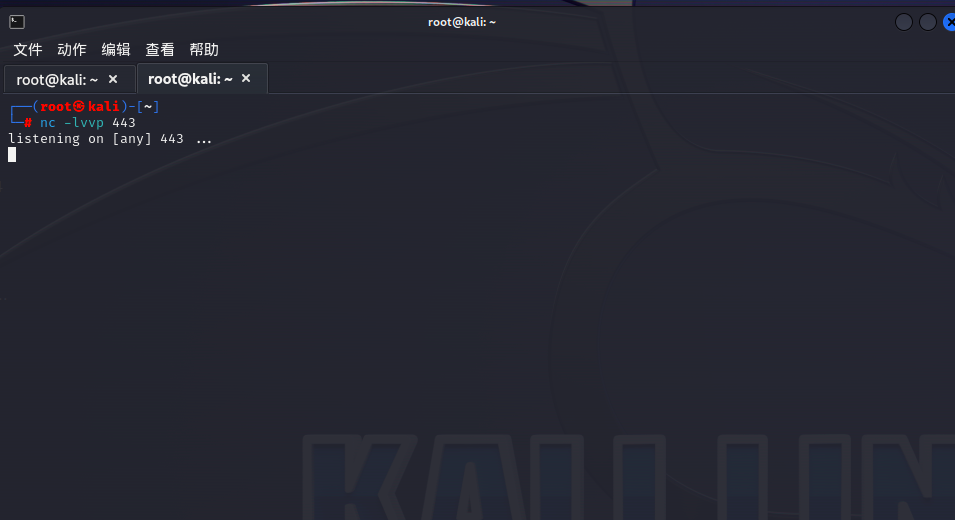

现在想尝试弹一个shell,开启监听

ok! bp可以,

但是,查看服务器并未得到shell

不清楚是为什么,等下再看,先拿webshell

尝试写入一个文件进去

进入底层看看,看到上传到的文件

ok,写入成功

但是不知道,想弹shell,不知道为什么一直弹不出来,于是想别的办法,写一个php ,用剑连上,再有读写权限的情况下写一个shell连接上去

ok,连接上!

但是还是没有弹出来,不知道是为啥,