Ansible简介:

Ansible是一个基于Python开发的配置管理和应用部署工具,现在也在自动化管理领域大放异彩。它融合了众多老牌运维工具的优点,Pubbet和Saltstack能实现的功能,Ansible基本上都可以实现。

Ansible能批量配置、部署、管理上千台主机。比如以前需要切换到每个主机上执行的一或多个操作,使用Ansible只需在固定的一台Ansible控制节点上去完成所有主机的操作。

Ansible是基于模块工作的,它只是提供了一种运行框架,它本身没有完成任务的能力,真正执行操作的是Ansible的模块, 比如copy模块用于拷贝文件到远程主机上,service模块用于管理服务的启动、停止、重启等。

Ansible其中一个比较鲜明的特性是Agentless,即无Agent的存在,它就像普通命令一样,并非C/S软件,也只需在某个作为控制节点的主机上安装一次Ansible即可,通常它基于ssh连接来控制远程主机,远程主机上不需要安装Ansible或其它额外的服务。

使用者在使用时,在服务器终端输入命令或者playbooks,会通过预定好的规则将playbook拆解为play,再组织成ansible可以识别的任务,调用模块和插件,根据主机清单通过SSH将临时文件发给远程的客户端执行并返回结果,执行结束后自动删除

Ansible的另一个比较鲜明的特性是它的绝大多数模块都具备幂等性(idempotence)。所谓幂等性,指的是无论执行多少次同样的运算,结果都是相同的,即一条命令,任意多次执行所产生的影响均与一次执行的影响相同。比如执行 systemctl stop xxx 命令来停止服务,当发现要停止的目标服务已经处于停止状态,它什么也不会做, 所以多次停止的结果仍然是停止,不会改变结果,它是幂等的,而 systemctl restart xxx 是非幂等的。

Ansible的很多模块在执行时都会先判断目标节点是否要执行任务,所以,可以放心大胆地让Ansible去执行任务,重复执行某个任务绝大多数时候不会产生任何副作用。

ansible 环境安装部署

管理端:192.168.1.100 ansible 被管理端:192.168.1.101 被管理端:192.168.1.102

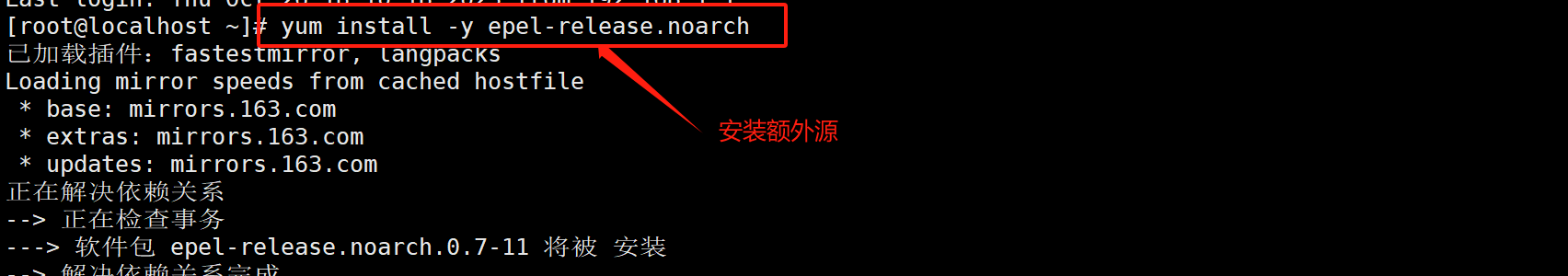

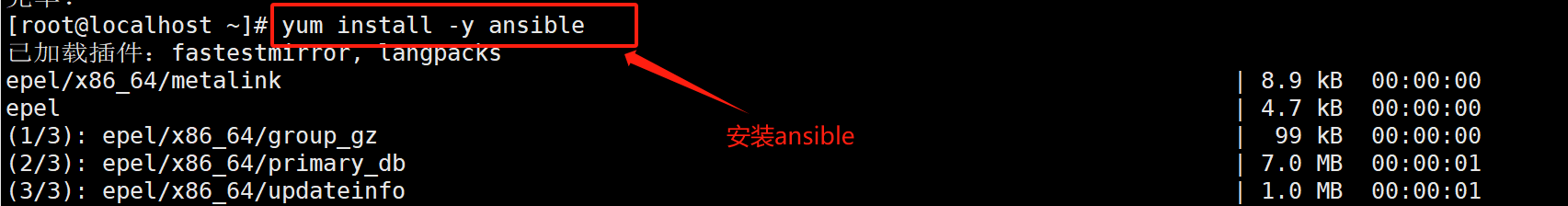

管理端安装 ansible

yum install -y epel-release //先安装 epel 源

yum install -y ansible

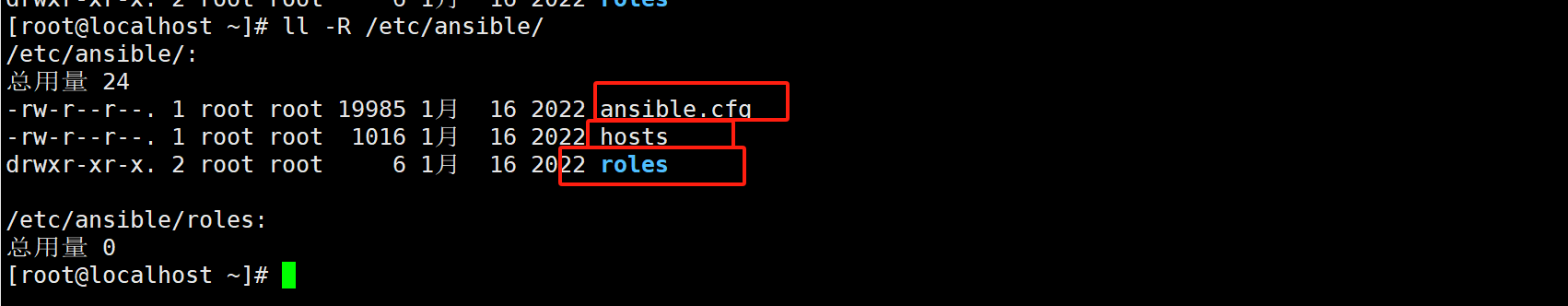

ansible 目录结构

/etc/ansible/

├── ansible.cfg #ansible的配置文件,一般无需修改

├── hosts #ansible的主机清单,用于存储需要管理的远程主机的相关信息

└── roles/ #公共角色目录

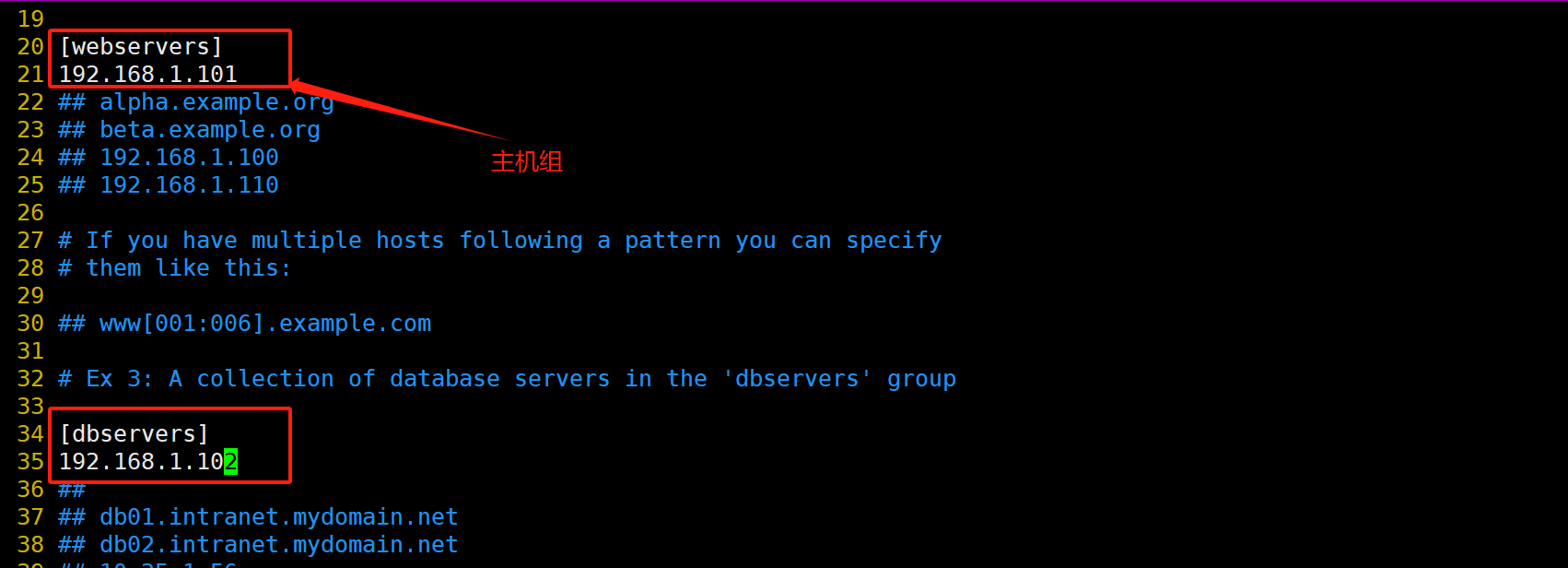

配置主机清单

cd /etc/ansible

vim hosts

[webservers] #配置组名

192.168.1.101 #组里包含的被管理的主机IP地址或主机名(主机名需要先修改/etc/hosts文件)

[dbservers]

192.168.1.102

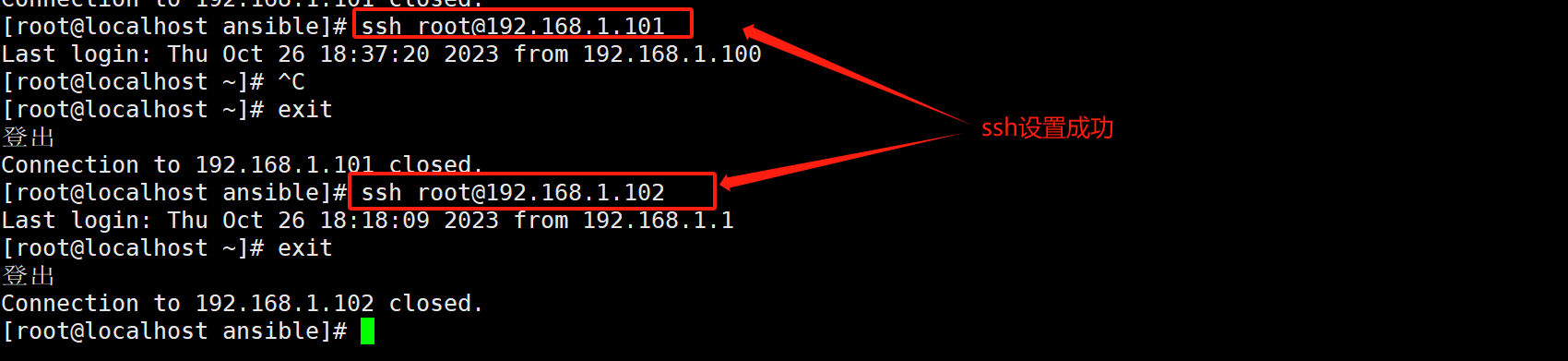

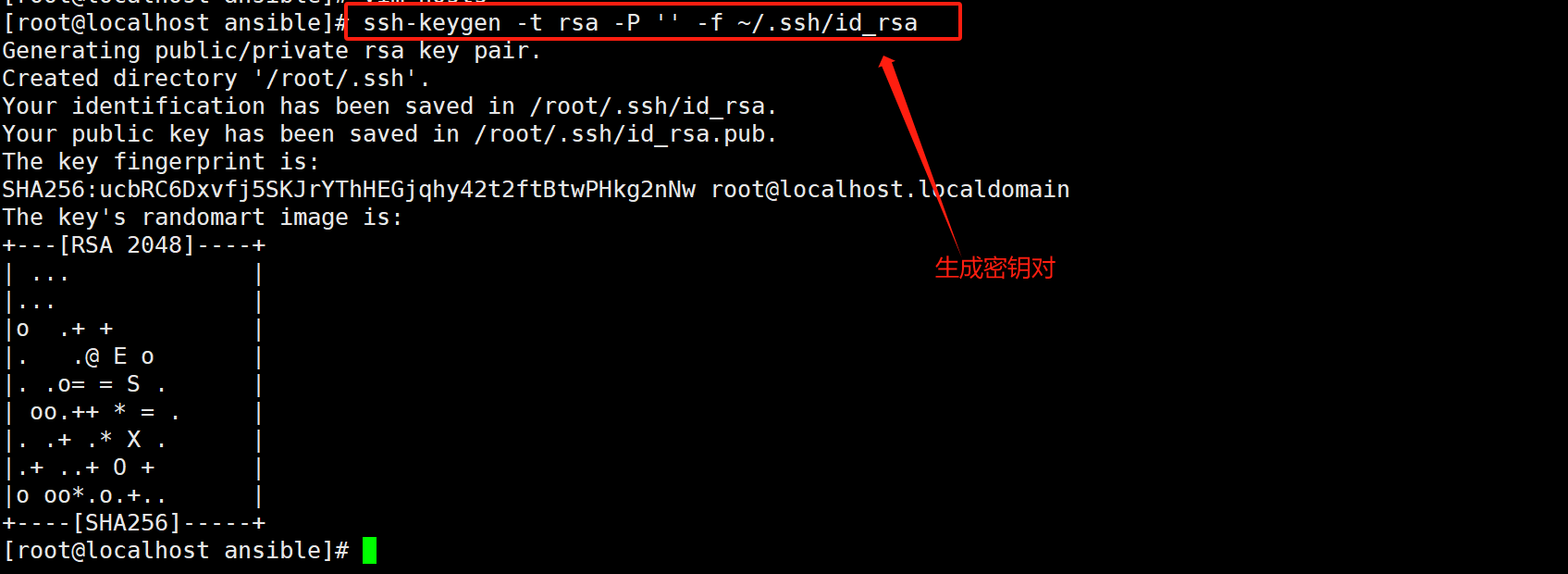

配置密钥对验证

ssh-keygen -t rsa -P '' -f ~/.ssh/id_rsa

yum install -y sshpass

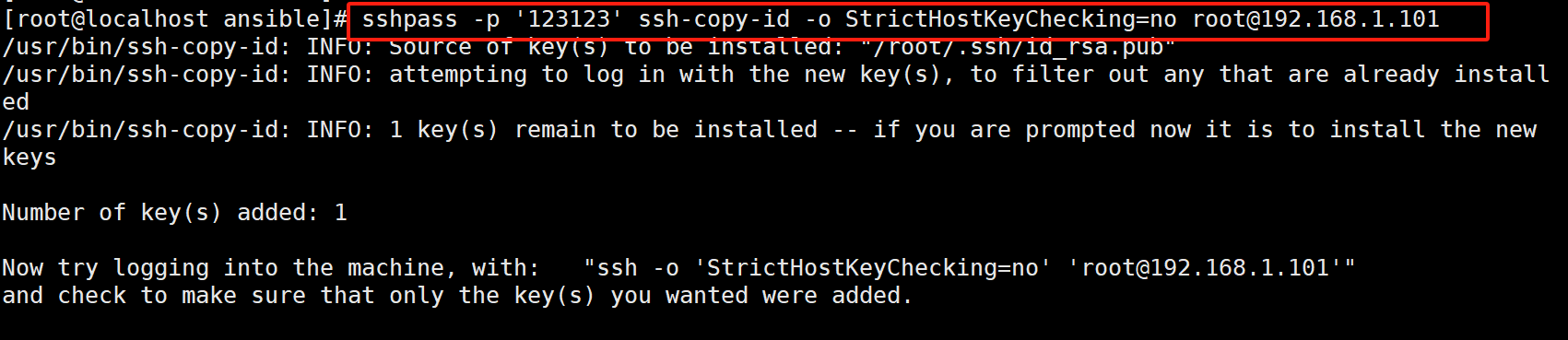

sshpass -p '123123' ssh-copy-id -o StrictHostKeyChecking=no root@192.168.1.101

sshpass -p '123123' ssh-copy-id -o StrictHostKeyChecking=no root@192.168.1.102ssh-keygen -t rsa -P '' -f ~/.ssh/id_rsa用于生成一个RSA类型的SSH密钥对。以下是对该命令中各个选项的解释:

-

-t rsa:指定使用RSA算法生成密钥对。 -

-P '':设置密钥的密码为空(即无密码)。 -

-f ~/.ssh/id_rsa:指定生成的密钥文件的路径和名称

shpass -p '123123' ssh-copy-id -o StrictHostKeyChecking=no root@192.168.1.101用于通过SSH复制公钥到目标主机。以下是对该命令中各个选项的解释:

-

sshpass -p '123123':使用sshpass工具来提供密码,其中-p选项用于指定密码。请注意,使用明文密码是不安全的,在生产环境中应该避免使用此方法。 -

ssh-copy-id:该命令用于将本地公钥复制到远程主机的authorized_keys文件中,以实现无密码登录。 -

-o StrictHostKeyChecking=no:该选项用于禁用StrictHostKeyChecking,以便在首次连接时不会提示对目标主机的验证。

验证: